Создаем блог на Wordpress. Создаем блог на Wordpress Как защитить свой блог на wordpress

- Перевод

Административная зона любого веб-приложения давно стала излюбленной мишенью для хакеров и её безопасность чрезвычайно заботит разработчиков. Это касается и WordPress - при сустановке нового блога система создает аккаунт администратора с уникальным случайно сгенерированным в реальном времени паролем, чем блокирует всеобщий доступ к настройкам системы, контролируя его c помощью страницы авторизации.

Эта статья сфокусирована на вопросах усиления безопасности WordPress - как административной панели, так и настроек блога, подразумевая все содержимое папки «wp-admin» , которое отображается только после авторизации . Мы сознательно выделили фразу "после авторизации " - вы должны четко осознавать, что только один простой запрос отделяет «злого хакера» и админку всего вашего блога или сайта! А последняя защищена настолько сильно, насколько мощный пароль вы выбрали.

Чтобы в разы усложнить задачу взломщиков, мы предлагаем набор операций, которые вы можете выполнить вручную. Эти решения не гарантируют 100% защиту, но с их помощью вы заметно улучшите безопасность вашего блога.

1. Переименуйте папку wordpress.

Начиная с версии 2.6, стало возможным изменять путь к папке wp-content . К сожалению это до сих пор неприменимо к папке wp-admin . Думающие о безопасности блоггеры смирились с этим и стали надеяться, что это станет возможным в будущих версиях. Пока этого не случилось, предлагаем воспользоваться следующим альтернативным решением проблемы. После распаковки архива с файлами WordPress, вы увидите папку «WordPress» - переименуйте папку (в идеале во что-то непонятное вроде " wordpress_live_Ts6K" ) и после этого настройте соответственным образом файл wp-config.php , который находится в корневой директории.Что нам даст это изменение?

- Во-первых, все файлы WordPress не будут смешаны с другими файлами в корне сайта, таким образом мы повысим ясность корневого уровня.

- Во-вторых, множество копий WordPress может быть установлено параллельно в папки с разными именами, исключая их взаимодействие, что делает это идеальным для тестирования

- Третье преимущество напрямую касается безопасности: административная зона (и весь блог в целом) больше не находится в корневой папке и для проведения каких-либо действий по взлому сначала ее нужно будет найти. Это проблемно для людей, но что касается ботов - вопрос времени.

Несколько установленных версий в root-каталоге - это возможно!

Примечание: Если системные файлы WordPress больше не в корневой директории, и имя папки инсталяции изменено в соответствии с рекомендациями, описанными выше, блог будет все равно доступен по адресу wp-config.ru . Почему? Зайдите в раздел «Общие настройки (General settings)» вашего блога и введите в поле «WordPress address (URL)» реальный адрес блога на сервере, как показано в примере:

Адрес блога должен быть красивым и ненавязчивым

Это позволит блогу отображаться по красивому виртуальному адресу.

2. Усовершенствуйте файл wp-config.php

Конфигурационный файл WordPress wp-config.php содержит в себе некоторые настройки сайта и информацию для доступа к базе данных. Также там другие настройки, касающиеся безопасности (они представлены в списке ниже). Если таких значений в этом файле нет, или же имеются только установленные по умолчанию, вам необходимо, соответственно, добавить или изменить их:- Ключи безопасности: начиная с версии 2.7, в WordPress есть четыре ключа безопасности, которые должны быть правильно установлены. WordPress спасает вас от необходимости выдумывать эти строки самому, автоматически генерируя правильные ключи с точки зрения безопасности. Вам просто нужно вставить ключи в соответствующие строки файла wp-config.php. Эти ключи являются обязательными для обеспечения безопасности вашего блога.

- Префикс таблицы заново установленного WordPress блога не должен быть стандартным «wp_» Чем больее сложным будет значение префикса, тем менее вероятна возможность несанкционированного доступа к таблицам вашей MySQL базы данных. Плохо: $table_prefix = "wp_"; . Намного лучше: $table_prefix = "wp4FZ52Y_"; Не стоит бояться забыть это значение - вам необходимо ввести его только один раз, больше оно вам не понадобится.

- Если у вас на сервере доступно SSL шифрование , рекомендуется включить его для защиты административной зоны. Это можно сделать, добавив следующую команду в файл wp-config.php: define("FORCE_SSL_ADMIN", true);

Не пренебрегайте установкой правильных ключей безопасности!

3. Переместите файл wp-config.php

Также начиная с версии 2.6, WordPress позволяет перемещать файл wp-config.php на высший уровень. По причине того, что этот файл содержит в себе намного более важную информацию, чем какой либо другой, и потому что всегда намного сложнее получить доступ к корневой папке сервера, имеет смысл хранить его не в той же директории, где и остальные файлы. WortdPress автоматически обратится к высшей папке в поиске файла wp-config.php . Любые попытки пользователей самим настроить путь бесполезны.4. Защитите файл wp-config.php

Не все ISP серверы позволят вам передавать данные на более высокие уровни, чем корневая директория. Другими словами, не у всех хватит прав для осуществления предыдущего шага. Или по другим причинам: например, если у вас несколько блогов, при определенной структуре папок у вас не получится положить в корень все файлы, так как их имена будут совпадать для каждого из блогов. В этом случае мы можем запретить доступ к файлу wp-config.php извне при помощи файла .htaccess . Вот код для этого:

# protect wpconfig.php

Очень важно убедиться, что файл .htaccess находится в той же директории что и файл wp-config.php .

5. Удалите учетную запись администратора.

Во время процесса установки WordPress создает учетную запись администратора с ником «admin» по умолчанию. С одной стороны это вполне логично, с другой - пользователь с известным ником, т.е. ID - 1, обладающий административными правами, является вполне предсказуемой мишенью для хакеров с их программами подбора паролей. Отсюда следует наш совет:- Создайте еще одного пользователя с административными правами и вашим ником.

- Завершите сеанс работы.

- Залогиньтесь под новым аккаунтом.

- Удалите учетную запись "admin ".

Примечание: В идеале желательно чтобы логин нового пользователя отличался от отображаемого имени пользователя в постах, чтобы никто не узнал ваш логин.

6. Выберите сильный пароль.

Вероятность и частота потенциальных атак прямо зависит от популярности блога. И желательно до этого момента быть уверенным, что в вашем сайте не осталось слабых звеньев в цепи безопасности.Чаще всего именно пароли являются самым слабым звеном в этой цепи. Почему? Способы выбора пароля у большинства пользователей зачастую необдуманны и беспечны. Многие проведенные исследования показали, что большинство паролей - односложные существующие слова, набранные строчными буквами, которые не сложно подобрать. В программах подбора паролей существуют даже списки самых часто используемых паролей.

В WordPress реализован интуитивно понятный индикатор стойкости набираемого пароля, который показывает цветом его уровень сложности:

7. Защитите папку «wp-admin».

Следуя пословице «две головы лучше одной», существует способ вдвое усилить защиту административной зоны. Защита регулируется файлом .htaccess , который должен находится в папке «wp-admin» вместе с файлом .htpasswd , который хранит логин и пароль пользователя. После обращения к папке, вам нужно будет ввести логин и пароль, но разница в том, что в этом случае авторизация контролируется на стороне сервера, а не силами самого WordPress.Для того чтобы просто и быстро сгенерировать файлы .htaccess и .htpasswd , воспользуйтесь этим сервисом .

8. Запретите отображение ошибок на странице авторизации.

Страница авторизации WordPress - это дверь в административную зону вашего блога, которая становится доступна после безошибочного прохождения верификации. У каждого пользователя существует бесконечное количество попыток авторизации, и каждый раз по умолчанию услужливый WordPress указывает, в чем именно была ошибка. То есть, если введенный логин окажется неверным - WordPress так и скажет. Это удобно для пользователя, но также и для хакера.Несложно догадаться, как быстро сокращается вероятность подбора комбинации логина/пароля, когда система указывает что именно введено неверно. Простая строка кода, поможет решить эту проблему, достаточно добавить её в файл functions.php вашей темы:

Add_filter("login_errors",create_function("$a", «return null;»));

Изначальный/измененный вид страницы авторизации.

9. Ограничьте количество неудачных попыток авторизации.

WordPress не ведет статистику авторизаций, как удачных, так и нет. Это очень неудобно для администратора, так как у него нет возможности увидеть были ли попытки несанкционированного доступа, чтобы принять какие-либо меры, если они участятся. Предлагаем два решения: плагиныЗдравствуйте, друзья! Многие блоггеры даже не подозревают, что их «детище», творение, может быть уничтожено безвозвратно. Особенно это часто происходит при наборе неплохой посещаемости. В этой статье вы узнаете как максимально эффективно защитить свой, сайт на ВордПресс.

В данной статье рассмотрим основные советы по защите, применяя их, вы увеличите безопасность вашего Интернет-ресурса в разы. Так что же включает в себя защита сайта на wordpress?

Необходимо выполнить следующее:

1). Установите плагин . Этот плагин предотвращает попытки взлома блога путём перебора паролей. В Login LockDown есть специальные настройки, например, можно установить лимит на неправильный ввод пароля. Т.е. если злоумышленник введёт пароль неправильно, например, 3 раза, то плагин заблокирует IP на определённое время, которое вы также установите.

2). Измените стандартный логин Admin для входа в админку . После установки блога на движке WordPress, у вас для входа в админку будет стоять стандартный логин admin . Его можно изменить двумя способами:

- Создать нового пользователя с правами администратора, старого с логином admin удалить;

- Воспользоваться панелью phpMyAdmin хостинга, на котором расположен ваш ресурс.

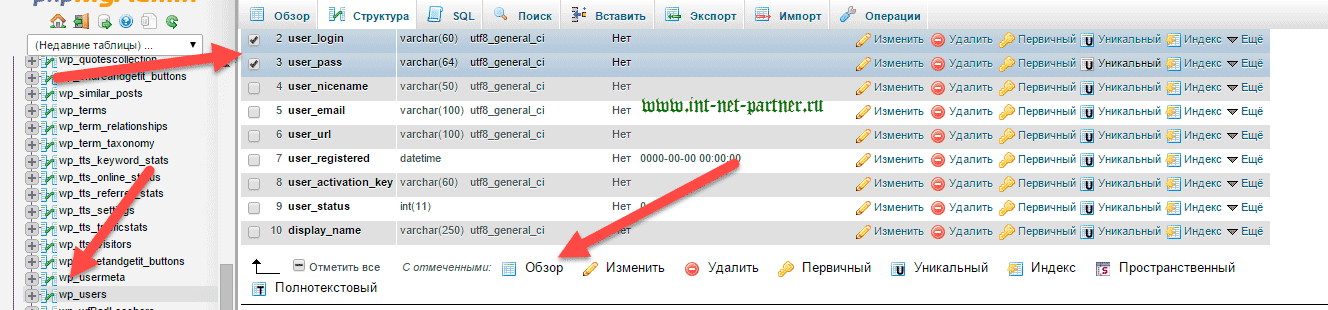

Чтобы сменить пароль в phpMyAdmin, нужно (пояснения к phpMyAdmin хостинга ) :

1. В панели phpMyAdmin выбрать вкладку wp_users , поставить галочки в чек-боксах перед user_login и user_pass и нажать на кнопку "О б зор " .

2. В принципе user_pass можно и не выбирать, это для наглядности примера. Ваш пароль и пароли других пользователей зашифрованы в MD5, поэтому отображаются некорректно.

После нажатия на кнопку "Обзор " , ищите логин admin и нажимаете "Изменить "

3. Далее изменяете логин admin на новый и, если у вас пароль не сложный, можете сразу его изменить: напротив user_pass выбирайте MD5 и замените шифр типа $P$BMHPz4RSlCUCSTUCiL0gliIMlHth2P/ на новый пароль. После сохранения он будет зашифрован и примерно также выглядеть. Кстати, если вам не хочется, чтобы отображался никнейм в виде admin (мне больше нравится видеть своё имя и фамилию), то можете изменить его в строке user_nicename . Всё, после этого нажмите кнопку "Ок " .

3). Своевременно обновляйте блог . Недавно прочитал статью про уязвимость на ВордПресс с помощью которой злоумышленник мог завладеть правами админа с понятным исходом. Достаточно было ввести специальный код в поле комментариев! И всё, блог захвачен! WordPress третьей версии подвержен этому багу. Только обновив до четвёртой, вы спасёте свой блог, хотя четвёртая версия вышла не так давно .

4). Удалите файлы Readme.txt и License.txt . При помощи данных файлов хакер может узнать версию движка, как следствие, взлом блога.

5). Удалите информацию о версии WordPress . Необходимо удалить в файле header.php строку:

” />

Для этого в конце кода в файле function.php добавьте строку:

Также в файле search.php необходимо заменить строку:

Это не даст злоумышленникам находится на вашем сервере.

Также для запрета просмотра каталогов сайта в файле .htaccess пропишите строку:

7). Проверьте, видны ли папки и файлы в директориях wp-content и wp-content/plugins/ . Для этого в окно Вашего браузера введите два адреса:

Если при переходе по этим адресам вы видите папки и файлы — это нужно немедленно исправить. Исправить это очень просто: создайте в каждой из директорий пустой файл index.php , проверьте, после перехода должна открываться пустая страница.

8). Уберите блок, высвечивающийся после неправильного ввода логина или пароля . Его нужно обязательно убрать! Он подсказывает злоумышленникам правильность вводимых данных.

Конкретно написано, что неправильно ввёл пароль. Улавливаете?

Чтобы этих подсказок не всплывало, добавьте следующий код в файл functions.php :

add_filter ("login_errors",create_function ("$a", «return null;»));

А теперь мы видим следующее:

9). Делайте резервное копирование базы данных . Это один из самых важных пунктов. Для этого вам поможет плагин , можно поставить даже на ежедневную отправку базы данных на свой почтовый ящик.

На этом я остановлюсь, этого достаточно для основной защиты блога от взлома. Может кто-нибудь ещё знает хорошие способы защиты блога от взлома? Пишите, обсудим.

Новость №1

Для старта « » осталось набрать двух участников. Так, что успейте войти в первую десятку, так как именно первые 10 участников получат приз без напряга!

Новость №2

В добавилось ещё 3 комплекта. Я не так давно решил прикупить несколько реселлерских комплектов по очень дешёвой цене 900р, предлагалось 90 комплектов. Оплатил заказ, ссылку выслали, зашёл на страницу для скачивания, а ссылки не работают!!! Вот так, ни одна из ссылок для скачивания не работала. Написал претензию на возврат денег в систему , деньги вернули в течение 5 суток.

Так, что, друзья, если вам предлагают купить кучу комплектов по плёвой цене — это не значит, что они там есть. Покупайте лучше у тех, кого знаете, либо свяжитесь с автором. А то получится такая же не очень приятная ситуация, как у меня.

А вы уже подписались на рассылку новостей с блога?

Р.S.

Кто-нибудь работает на сайтах из ? Я на Воркзилле 4000р заработал за эту неделю без особого «напряга», только на заданиях типа «Оставить отзыв», «Помощь по сайту», «Перевести аудио в текст». Я думаю такие задания может выполнить каждый.

С уважением, Александр Сергиенко

Здравствуйте, друзья! Сегодня я продолжу и описание того, как защитить сайт от взлома . Как вы, наверное, уже поняли из предыдущего поста, этому надо уделить значительное внимание, чтобы не потерять нажитое непосильным трудом.

В сегодняшней статье я уделю внимание нескольким пунктам, которые, на мой взгляд, являются наиболее важными в защите вашего проекта и которыми пренебрегать никак нельзя. Еще раз повторюсь, не откладывайте в долгий ящик то, что может гарантированно защитить ваш проект! В прошлой статье я рассказал, каким образом можно поменять логин и пароль входа в админ панель блога Вордпресс. То же самое необходимо проделать с .

Это можно сделать в самой админ панели, например на Спринтхост , которым я пользуюсь (кстати, его рекомендую и вам, поскольку за все время работы с ним не имел вообще никаких проблем), есть специальная ссылка «Смена пароля» , кликнув по которой, можно попасть непосредственно на страницу редактирования:

Я думаю, на каждом хосте должна быть подобная функция, поищите в админке. Пароль необходимо поменять на очень сложный, с использованием цифр и букв со сменой регистра (маленькие и заглавные буквы), ставьте сразу знаков 20-25, чтобы быть спокойным.

Способы защиты блога WordPress от взлома

Описанный выше шаг очень важен и существенен в деле защиты ресурса и обеспечения общей безопасности, поскольку позволяет в комплексе решить проблему (надежные пароли входа в админ панели wordpress+хост). Теперь по пунктам, что еще необходимо соблюдать и что необходимо предпринять, чтобы защитить сайт.

Как видите из скриншота, эта строчка должна исчезнуть, и я уверен, что так оно и будет. Таким нехитрым способом мы еще немного приблизились к тому, чтобы максимально защитить сайт от взлома.

3. Следующий шаг - отключение сообщения об ошибке авторизации. Дело в том, что Вордпресс по умолчанию выдает предупреждение о неправильно введенном пароле , тем самым давая дополнительный шаг нечистым на руку людям и ослабляя защиту сайта:

Add_filter("login_errors",create_function("$a", "return null;"));

Теперь надпись, предупреждающая о некорректно введенном пароле, не будет выводиться, следовательно, это еще один плюсик в дело укрепления безопасности.

4. При необходимости нужно изменить права доступа для папок. Подробно о том, какие права и как их установить, я подробно описывал .

Order allow,deny deny from all

Такая запись закроет доступ к очень важному файлу wp-config.php. Еще один шаг к тому, чтобы качественно защитить свой блог WordPress.

6. Обязательно вовремя обновляйте WordPress и все необходимые плагины, поскольку старые версии содержат много дыр, через которые вполне можно получить доступ к ресурсу. Особенно желательно следить за теми плагинами, которые давно не обновлялись и заменить их аналогичными по функционалу, но более надежными в плане безопасности.

7. И наконец, если у вашего хостера есть такая услуга, можете приобрести сертификат SSL, который обеспечит соединение сайта по безопасному протоколу https. А вообще, я планирую уделить безопасному соединению внимание в дальнейшем, потому как эта тема чрезвычайно важна.

На Wordpress, а также о том, какие тоноксти создания и установки блога существуют.

Reading – сколько постов на одной странице будут видеть ваши читатели. Чтобы увидеть следующую партию, им нужно будет нажать на ссылки Next или Previous . For each article, show – при Full text пост будет показан полностью, при Summary – лишь часть – чтобы увидеть полностью читателям нужно будет нажать на ссылку.

Discussion – обсуждение – комментарии. Настройки адекватны «по умолчанию». Разве что стоит включить An administrator must always approve the comment – т.е. вы как администратор сначала будете просматривать комментарии и решать их судьбу. Comment Moderation – Hold a comment in the queue if it contains … – тут вы указываете минимальное количество ссылок в комментарии, при котором пост будет автоматически отправлен к вам на модерацию (метод борьбы с спамом). Ниже в поле вы можете указать список слов, айпи, ников, е-mail – если они встретятся в комментарии – он также будет отправлен на модерацию. Comment Blacklist – то же самое, что и Comment Moderation , только комментарий будет сразу метиться как спам. Кстати, если к вам приходит много спама – это показатель того,что по каким-то запросам вы смогли неплохо подняться в поисковиках, раз ваш блог нашли.

Privacy – приватность от поисковиков. Если включена первая опция – ваш блог будет доступен для индексации поисковыми машинами, при втором – на блог смогут заходить только люди, но не роботы поисковиков.

Permalink – его настройку мы рассмотрели в начале второго шага.

Miscellaneous – путь, где будут храниться фотографии, файлы с ваших постов. По умолчанию стоит wp-content/uploads . Помните, в первом шаге мы создавали папку uploads ? Там же мы указывали папку года и месяца – вот опция путь и отвечает за это

4. Шаг 4. Настраиваем «внешний вид» блога (раздел «Presentation»)

Раздел Presentation отвечает за дизайн блога, т.е. оформление. Для смены дизайна блога применяются шаблоны (темы) – templates (themes). После установки блога у вас есть всего два шаблона – Default и Classic – их скриншоты вы видите в закладке Presentation . Клик на скриншот означает активацию данного шаблона для блога. В стандартных шаблонах мало красивого. Как в армии – неярко и не особо смотрится.

Что же делать? Выход прост – Google вам в помощь. Набираем в Google запрос «free Wordpress templates» и по ссылкам из выдачи находим понравившийся шаблон. Скачиваем его - они в основном идут в архивах – распаковываем и по ftp заливаем его в свой блог, в папку /wp-content/themes/ (там уже есть два шаблона). В админке блога, в Presentation нажимаем на новый шаблон и смотрим: как он смотрится на сайте. Рекомендую смотреть, как выглядит шаблон в нескольких браузерах – Internet Explorer и Firefox хватит. Дело в том, что разные браузеры по-разному отображают стили, заложенные в шаблоне – часто в Firefox все красиво, а в IE все идет вкривь и вкось, и наоборот. Исправить это довольно проблематично. Быстрее найти новый шаблон.

Подраздел Widgets – виджеты. Полезное добавление к шаблонам – появилось недавно и используется для оформления боковой панели(ей) – sidebar (сайдбар). В старых шаблонах практически не задействованы. Простым перетягиванием различных блоков вы можете изменять внешний вид боковой панели (не забываем нажимать Save Changes ). Ниже представлен скриншот для шаблона с двумя боковыми панелями – это в основном шаблоны в три колонки (columns). На левом сайдбаре будут отображаться категории и архив блога, на правой календарь (на нем «подсвечиваются» дни, когда были посты в блог) и последние посты.

Theme Editor – редактор шаблона – рассмотрим на примере стандартного шаблона Wordpress Default (включите его на закладке Themes ) Здесь в большом окне отображается содержимое файлов шаблона – его можно редактировать (если вы не видите кнопки Update File – значит файл запрещен к редактированию. Чтобы разрешить изменения, по ftp заходим в папку шаблона /wp-content/themes/default/ и на файлы внутри нее выставляем права 666 – папку images не трогаем – картинки отсюда мы не редактируем). Правее окна редактирования мы видим файлы, которые формируют наш шаблон. Опишу основные:

style.css отвечает за оформление текста – цвет, размер заголовков, самого текста в различных частях шаблона – для редактирования требуется знание основ CSS. Методом «научного тыка» что-то менять особенно по началу не рекомендую.

page template – темплейт страниц – я упоминал, что можно писать посты и отдельные страницы

single post – оформление одиночного поста. Чтобы понять, что такое одиночный пост – на главной странице блога нажмите на заголовок любого сообщения и вы попадете на одиночный пост. Здесь отображаются комментарии к этому посту, и вы сами можете оставить комментарий

header – «шапка» блога – т.е. верхняя часть. В основном здесь отображаются название блога, краткое описание и на заднем фоне какая-нибудь картинка. (Если за хотите сменить эту картинку самым простым не требующим знания программирования способом– найдите картинку, которая является задним фоном в данном шаблоне – в локальной копии шаблона зайдите в папку images – и просмотрите картинки. Для Default шаблона задним фоном является kubrickheader.jpg. Картинку, которую вы хотите поместить на задний фон, сделайте такого же размера и переименуйте в kubrickheader.jpg и залейте по ftp на место оригинального файла)

sidebar – боковая панель. Если вы используете виджеты – то в основном боковая панель будет формироваться из них, т.е. содержимое данного файла будет в большинстве своем игнорироваться

footer – замыкающий элемент – пята вашего блога или нижний блок

main index template – здесь происходит сборка воедино основной части вашего блога – часто говорят – “морды”. Т.е. тут прописано, что за чем должно подтягиваться для образования единого целого. К примеру первая строка

подтянет то что прописано в header, – сайдбар, – подтянет footer соответственно. Структура файла немного похожа на структуру single post –) вставляем наш код – сохраняем – смотрим Напомню, что описываю сейчас на примере стандартного шаблона, для других шаблонов место вставки может отличаться.

Теперь вставим рекламный код в само “тело” блога, т.е. где отображаются посты. В редакторе шаблонов блога выбираем main index template , а в админке выбираем формат Adsense. Квадратные – Большой прямоугольник 336х280 . Вставляем код в редакторе после строки

Теперь у нас перед постами стоит блок Adsense. Можно поэкпериментировать с различными форматами и цветами – подобрать какой вам больше подходит и лучше смотрится.

Зайдем на любой одиночный пост - рекламного блока нет. Причина за них отвечает отвечает файл Single Post , а в нем код не прописан. Переходим в редакторе на Single Post . Вставляем код большого прямоугольника перед строкой Read the rest of this entry »’) ; ?> (сразу после

), а второй прямоугольник, поменяйте цвета для наглядности, вставляем после этой строки. Сохраняем и смотрим.

Как защитить сайт от взлома? Чтобы сайт не взломали хакеры, нужно заменить логин и пароль для входа в админку. Когда блог станет популярным, его захотят взломать. По умолчанию стоит логин admin. Изменить логин можно через панель управления хостингом, в разделе (Доп.приложения) phpMyAdmin: логин и пароль для входа в этот раздел хранятся в корне сайта в wp-config.php

В левой панели (виджеты) находим нужный сайт (при условии что их несколько), заходим в базу данных, в таблице структуры выбираем пункт wp_users.

Жмем на значок Обзор, выбираем admin и жмем редактор. В открывшемся окне, в двух местах увидим слово admin. Меняем его на новый логин. Жмем ОК.

Пароль для входа на сайта можно менять через административную панель блога или в панели управления хостингом, в таблице базы данных в поле user_pass

Автоматически сгенерировать логин и пароль можно бесплатно через ресурсы, которые оказывают такие услуги.

Установите плагины в админку wordpress для защиты сайта. Anti-XSS attack и Limit Login Attempts — эти плагины есть в списках wordpress (добавить новый плагин).

Плагин Anti-XSS attack защитит ваш сайт от XSS-атак.

Плагин Limit Login Attempts предотвратит многократные попытки входа в админку. Количество попыток и время блокировки вы установите сами в настройках плагина.

Еще один совет, как зищитить сайт от взлома. В корне сайта смело удалите файлы readme.html и license.txt — они хранят версию движка вордпресс и другую полезную для взлома информацию.

Если в файле в файле header.php темы вашего блога есть вот такая строка:” />удалите ее!

Проверьте, защищен ли ваш сайт от взлома ? В браузере введите следующие адреса:

1. http://ваш блог/wp-content/

2. http://ваш блог/wp-content/plugins/

После вызова данных директории вашего сайта вы не должны видеть в них файлы и папки. Должна открыться чистая белая страница. Если проверка показала, что опасность взлома сайта существует, создайте в этих директориях пустой файл index.php.

Можете для защиты сайта прописать в файле.htaccess строчку: Options All -Indexes

В файле function.php:

В файле search.php замените строку: на Запретите регистрацию пользователей на блоге - это также поможет защитить сайт от взлома. Для безопасности сайта заливайте файлы на сервер через панель управления хостингом, а не через FTP. Удаляйте неиспользуемые плагины и обновляйте своевременно сам вордпресс и установленные на сайте плагины. Вот основные моменты, которые служат для защиты сайта от взлома. Все, что вам поможет защитить сайт от взлома. Как применить обтекание текстом

Настройка и подключение приставки цифрового телевидения

Настройка и подключение приставки цифрового телевидения Настройка и подключение приставки цифрового телевидения

Настройка и подключение приставки цифрового телевидения Беспроводная акустика JBL GO Black (JBLGOBLK) - Отзывы Внешний вид и элементы управления

Беспроводная акустика JBL GO Black (JBLGOBLK) - Отзывы Внешний вид и элементы управления Виртуальный компьютерный музей Dx связь

Виртуальный компьютерный музей Dx связь