Vpn не подключается через роутер. Как производится настройка VPN на роутере.

С ростом потребности в защите данных при работе в интернете — возрастает необходимость в надежном подключении, перехват которого извне если не невозможен, то очень затруднен. Использование виртуальных приватных сетей VPN является одним из самых доступных способом организовать прямую связь между компьютерами во всем мире, не беспокоясь об уязвимости сторонних узлов сети. В таком случае даже при перехвате потока данных — хакеры не смогут его дешифровать.

О том, для чего может использоваться ВПН, рассказывала предыдущая статья по теме. Здесь речь пойдет о том, как поднять OpenVPN сервер на роутере. Также материал расскажет, как настроить OpenVPN сеть, сервером которой является ваш маршрутизатор.

Важно! Поднять VPN сервер можно только в случае, если провайдер предоставляет вам статический (постоянный) адрес IP. В силу дефицита последних, операторы присваивают постоянные адреса по запросу, и за дополнительную плату (обычно это 10-100 грн/месяц).

OpenVPN — настройка сервера на роутере

Подавляющее большинство маршрутизаторов, предназначенных для домашнего пользования, имеют упрощенную прошивку, в которой все сделано красиво и интуитивно понятно, но ее функциональность ограничена. Производители считают, что пользователю достаточно настройки подключения к интернету и беспроводной сети, а все остальное — удел профи, использующих более дорогостоящее и специфичное оборудование.

Как поднять сервер OpenVPN на роутере

Перед тем, как поднять сервер VPN на роутере, установите безопасный пароль для Wi-Fi. В противном случае — защита сети не имеет смысла, так как пользоваться вашим VPN сможет любой, кто подключился к роутеру и загрузил профиль доступа.

Настройка VPN сервера на роутере позволит напрямую подключаться с удаленного компьютера или смартфона к ресурсам вашей домашней или рабочей локальной сети — почтовому серверу, принтеру, базам данных и т.д. Сегодня подробно разберем, как настроить соединение через VPN сервер бесплатно на обычном роутере на примере модели от ASUS, а также как к нему подключиться с ПК или телефона.

Бесплатный VPN сервер на роутере

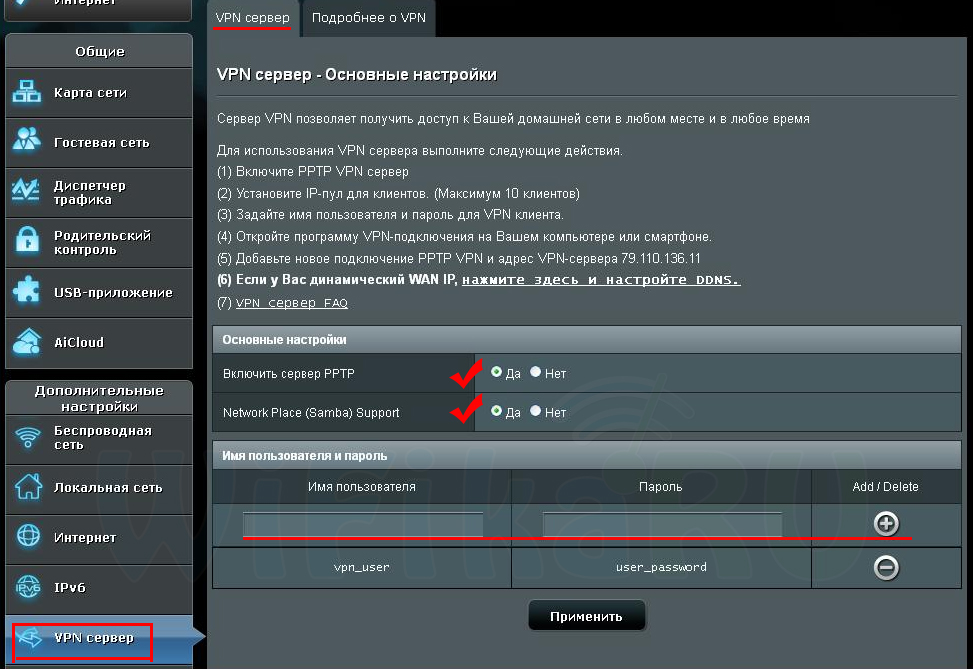

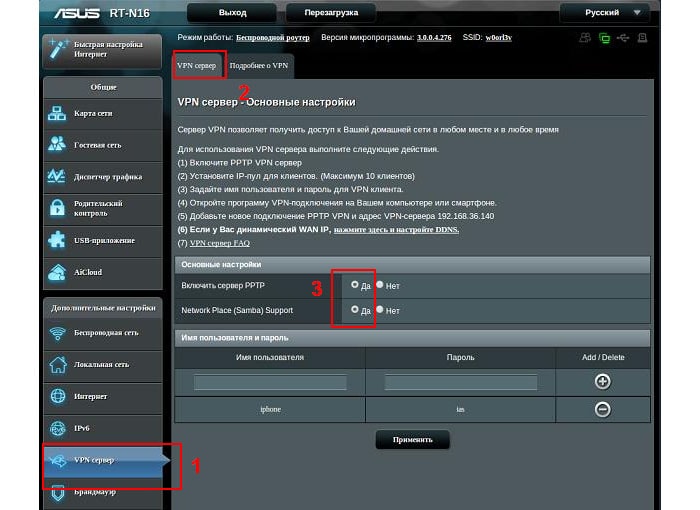

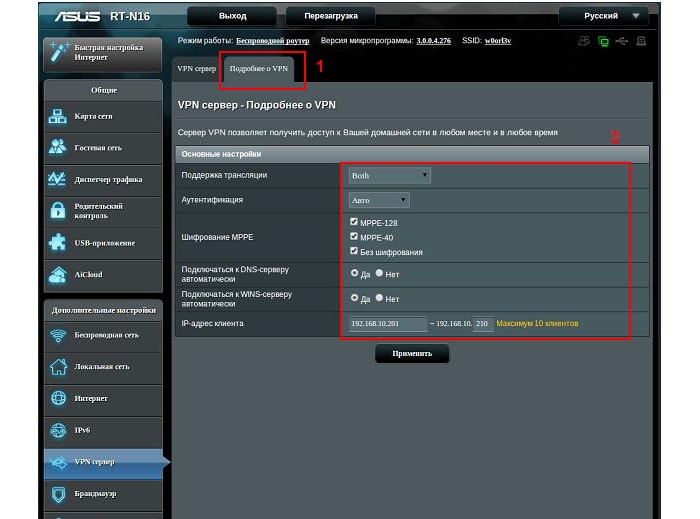

Когда с настройкой DDNS закончили, переходим в раздел «VPN сервер». Здесь ставим галочки в положение «Да» на «Включить сервер PPTP» и «Network Place (Samba) Support». Далее придумываем логин и пароль, по которым мы будем подключаться к локальной сети через VPN — их надо вписать в соответствующие текстовые поля и нажать на «+». Эти имя и пароль будут в дальнейшем использоваться для подключения клиентов к VPN-серверу. Нажимаем «Применить».

Поддержка трансляции — «Both»

Аутентификация — «Авто»

Шифрование MPPE — «MPPE-128» и «MPPE-40»

Подключаться к DNS-серверу автоматически — «Да»

Подключаться к WINS-серверу автоматически — «Да»

IP-адрес клиента — по умолчанию.

Сохраняем конфигурацию кнопкой «Применить». Вот и все — настройка VPN сервера на роутере завершена, можно переходить к подключению на компьютере.

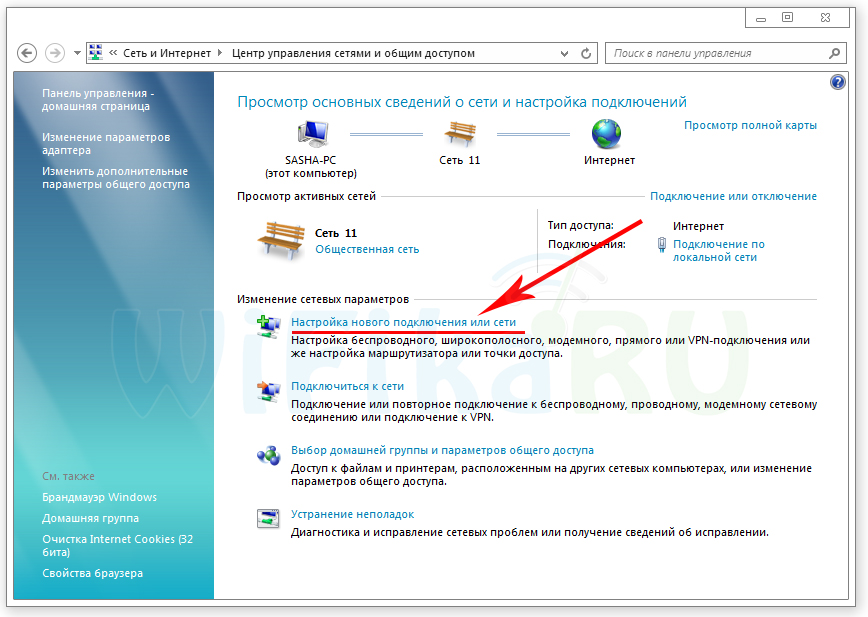

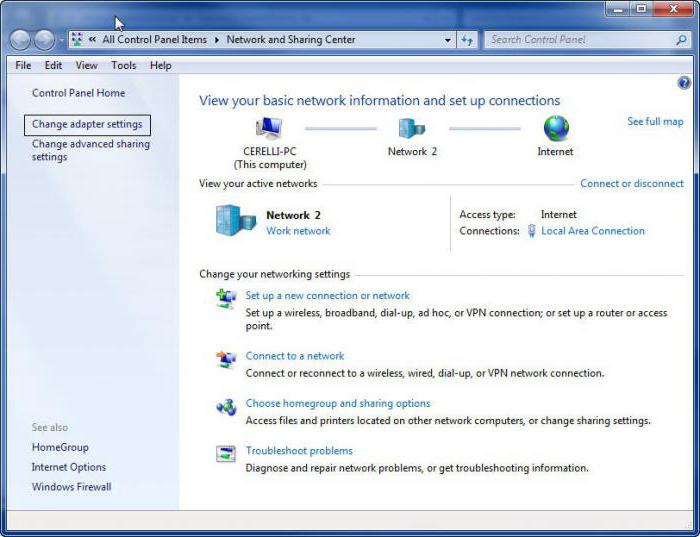

Настройка VPN клиента на компьютере

Включаем компьютер, который не входит в нашу локальную сеть и не подключен к роутеру, на котором мы настроили бесплатно VPN сервер. В Windows 7 и старше уже имеется встроенная программа VPN Client, поэтому ничего дополнительно устанавливать не придется. Открываем центр управления сетями (Пуск > Панель управления > Сеть и интернет > Центр управления сетями и общим доступом) и кликаем по ссылке «Настройка нового подключения или сети»

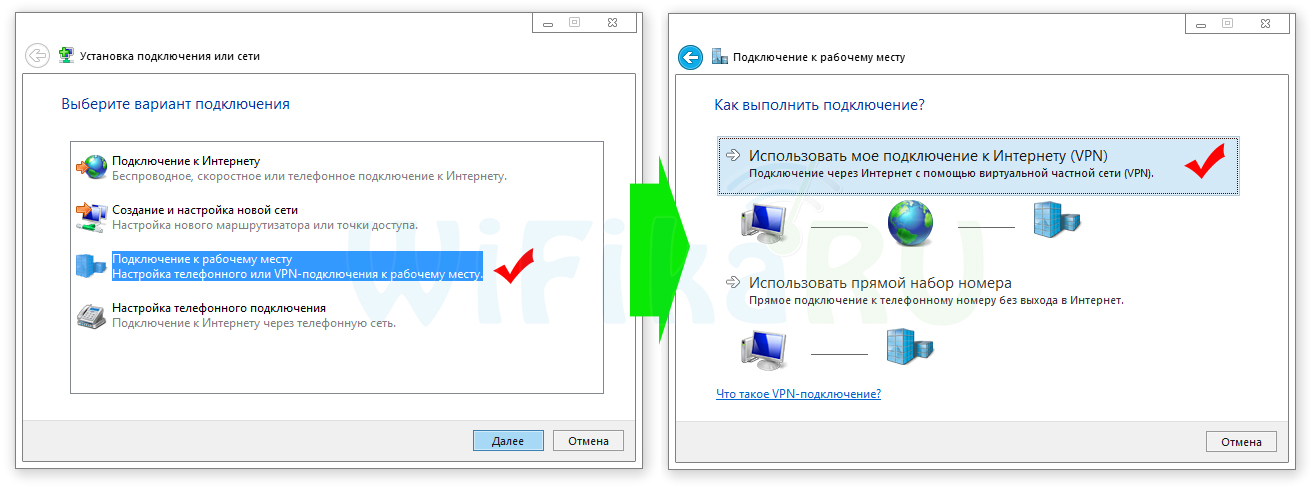

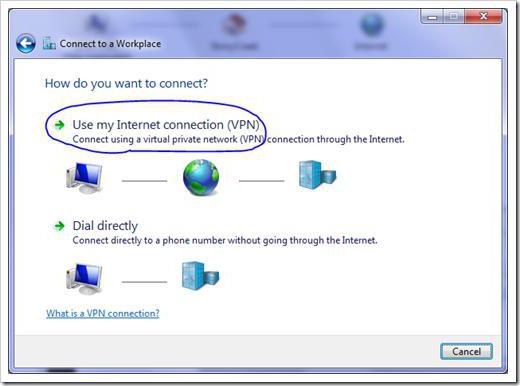

В новом окне выбираем «Подключение к рабочему месту > Далее». Откроется еще одно окно, где выбираем пункт «Использовать мое подключение к Интернету (VPN)»

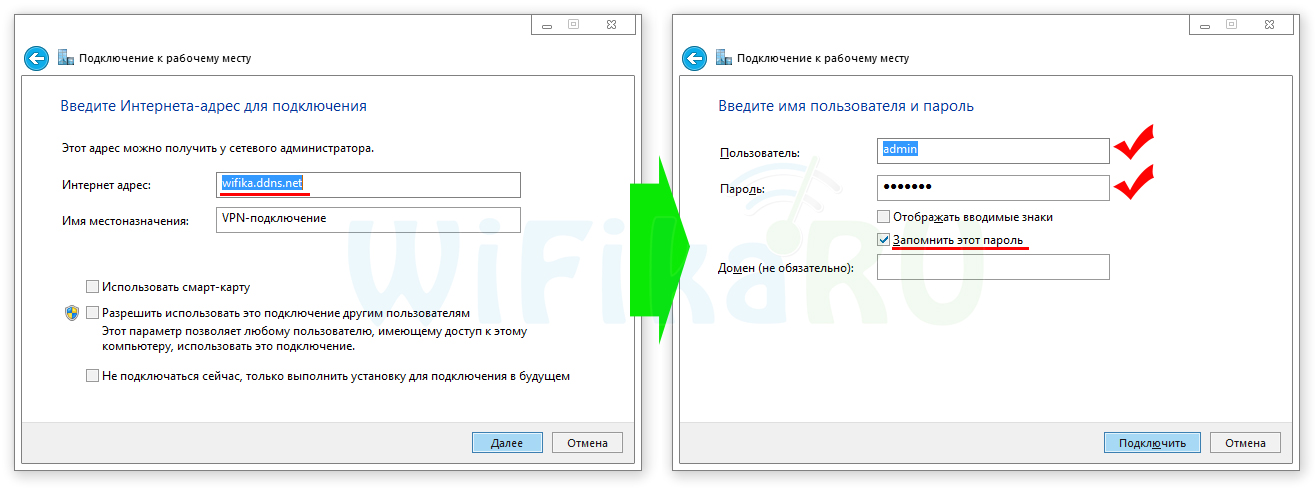

На следующих двух шагах нам предстоит ввести зарегистрированные в роутере данные:

— DDNS адрес

— Логин и пароль для подключения

После этого нажимаем «Подключить». Если все данные были введены правильно, то компьютер получит доступ к ресурсам локальной сети через VPN сервер.

Соединение VPN — Сlient на телефоне

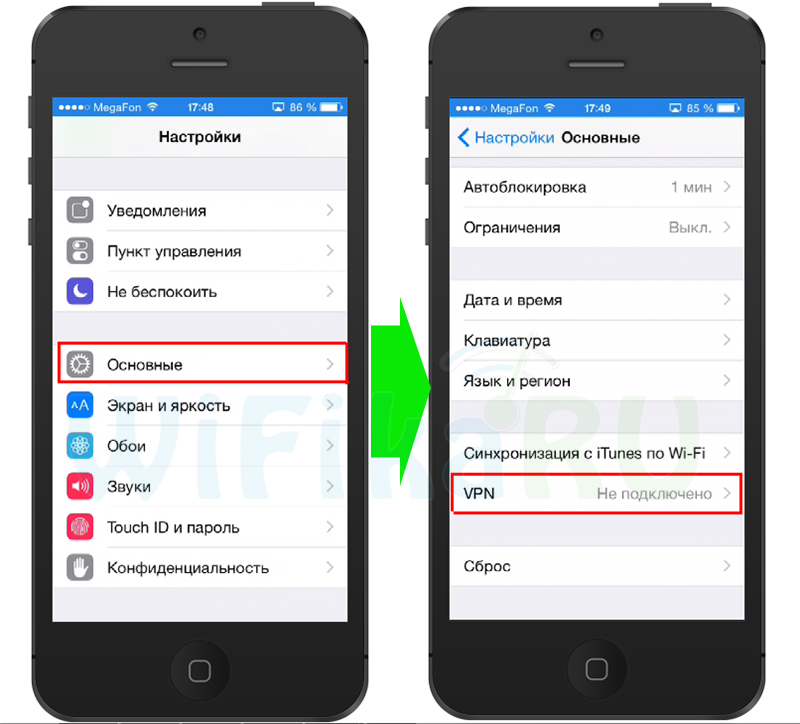

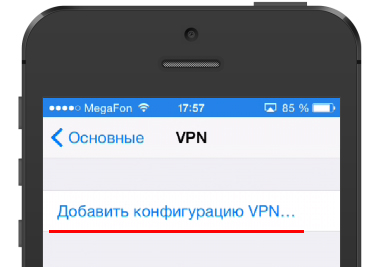

Если вы работаете в компании, то может появиться необходимость пользоваться корпоративной почтой. Чтобы иметь к ней быстрый и постоянный доступ мы настроим VPN соединение с телефона — также через встроенный VPN клиент на iPhone. Заходим в «Настройки > Основные > VPN»

На следующей странице переключаемся на вкладку «PPPT» и вводим следующие данные:

В поле «Описание» вводим ddns.net

«Сервер» — наше зарегистрированное на NO-IP доменное имя

«Логин» и «Пароль» — данные для доступа к VPN серверу, заданные нами на роутере

«Шифрование» — выбираем «Auto»

«Для всех данных» — Включено

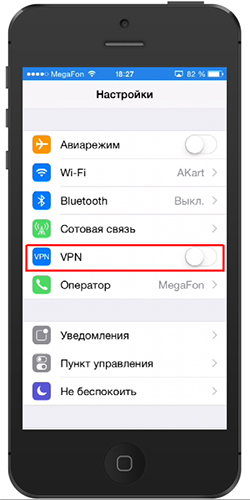

После этого возвращаемся в основное меню настроек. Под пунктом «Сотовая связь» появится новый переключатель «VPN». Для включения соединения переводим ползунок в активное положение.

может выполнять не только мощный компьютер обслуживающий вашу организацию, но и роутер (маршрутизатор) с поддержкой функции vpn сервера.

Такой роутер или сервер должен быть отказоустойчивым и защищённым от «прослушивания» ,

поскольку ключевой особенностью такого применения роутера является безопасность и .

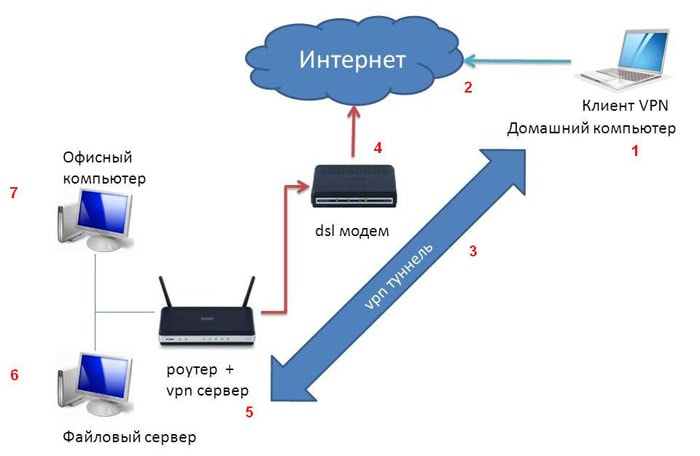

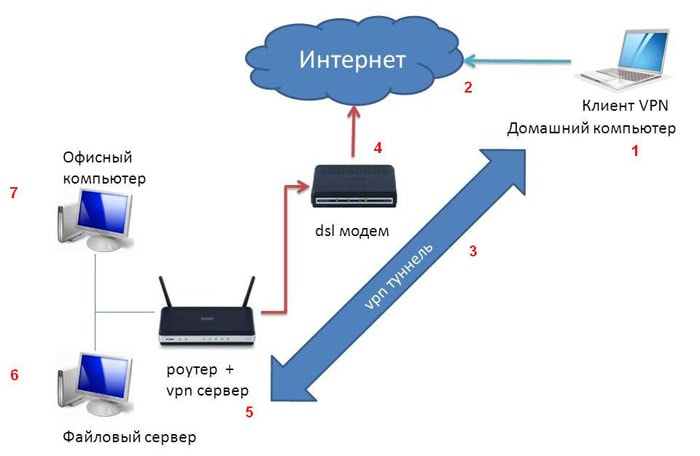

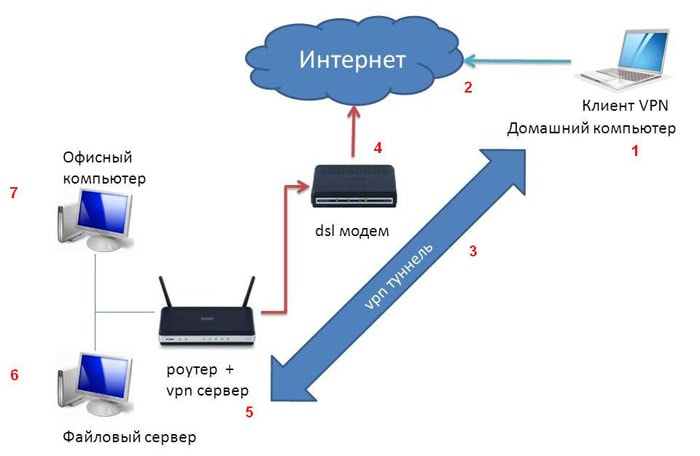

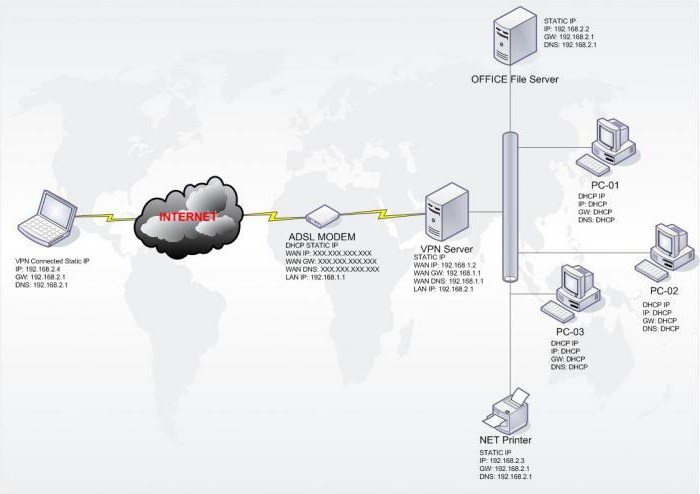

На приведенной схеме показан vpn сервер на роутере с возможностью подключения необходимого количества независимых vpn соединений, который может работать не только в большой сети, но и в – т.е. в .

Vpn клиент (1 ) подключаясь к сети Интернет (2 ) устанавливает защищённое соединение по vpn туннелю (3 ) к vpn-серверу.

Dsl-модем (4 ), используя заранее прописанные правила маршрутизации, создает vpn соединение через роутер (5 ) с необходимыми сетевыми ресурсами: будь то (6 ) в организации или доступ к файлам и документам на (7 ) локальном офисном компьютере.

Любая настройка vpn соединения на роутере осуществляется через веб-интерфейс устройства. Для этого необходимо зайти в настройки маршрутизатора с помощью интернет-браузера на стационарном компьютере и пройти аутентификацию с правами администратора.

Рассмотрим, как настроить vpn на роутере от нескольких популярных производителей.

Настройка vpn на роутере asus

vpn сервер на роутере asus представлен следующим функционалом:

Для настройки vpn на роутере asus перейдите на пункт меню «VPN-сервер» (1 ) и выберите вкладку (2 ), а также выберите подключение по протоколу pptp.

Также укажите количество клиентов и для вашего туннельного канала.

Для удаления профиля vpn достаточно использовать кнопку «delete»

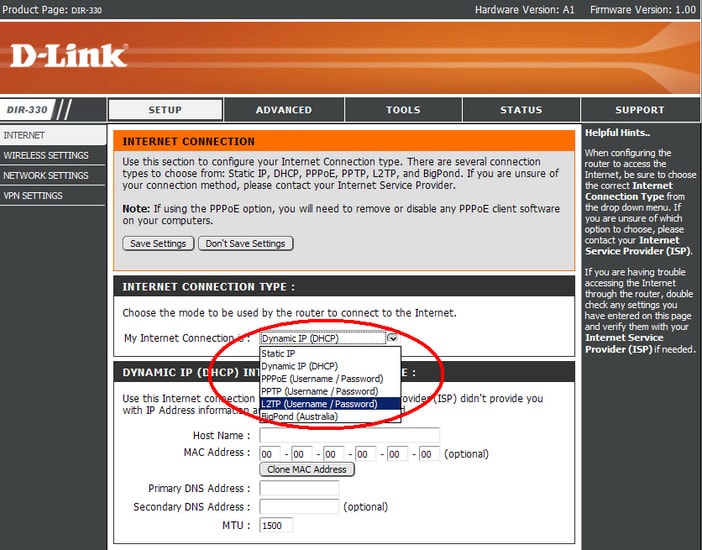

Настройка vpn на роутере d link

Для настройке vpn сервера на роутере d link выберите «Intenet» - «setup manual» и перейдите к «configure».

Выберите используемый протокол туннелирования, с учётом предлагаемых настроек для статических или динамических ip-адресов.

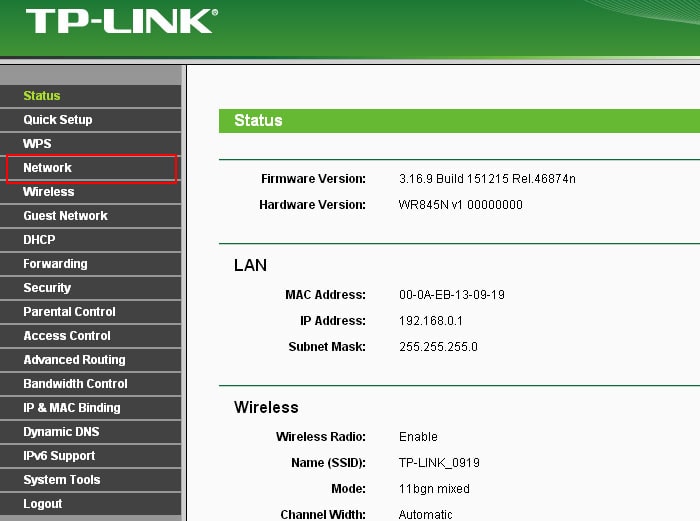

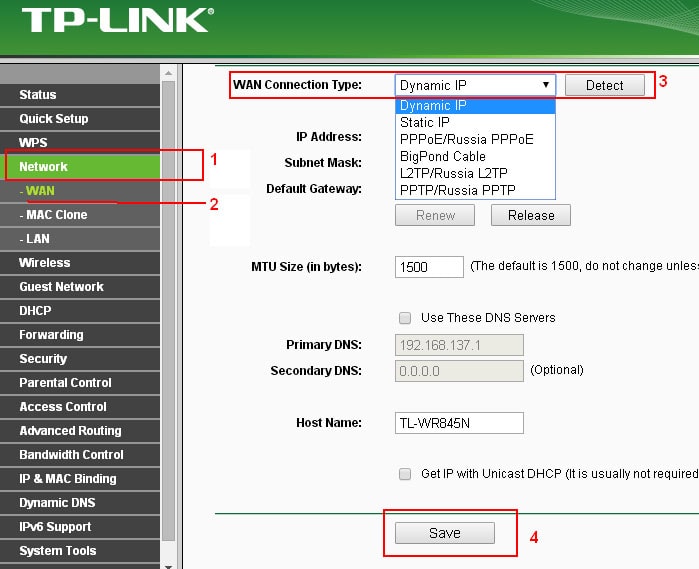

Настройка vpn на роутере tp link

Выберите меню «Network (1 )» – «WAN»(2 ) – и напротив поля «wan connection type» укажите lt2p или pptp протоколы (3 ). После изменений нажмите кнопку «save»(4 ).

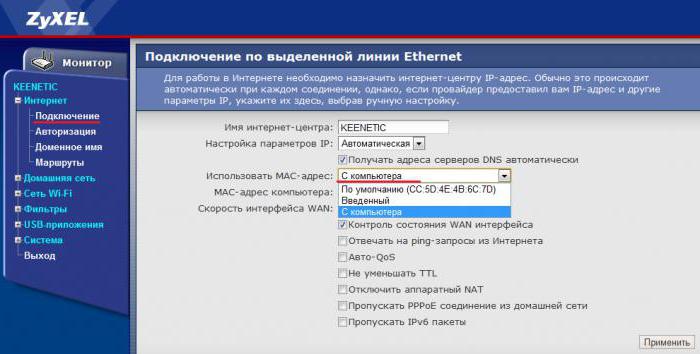

Как настроить роутер zyxel keenetic с vpn?

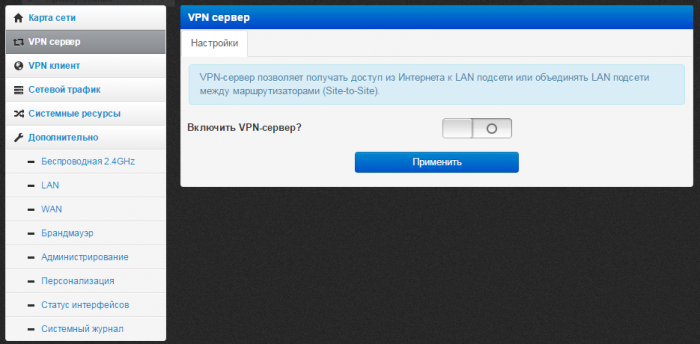

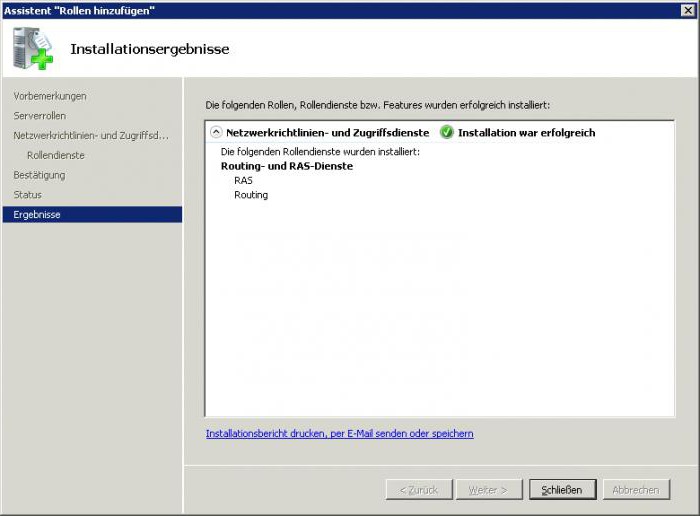

Чтобы настроить vpn сервер на роутере zyxel keenetic сперва необходимо зайти в меню «Система» далее «Компоненты» и установить дополнительный компонент Сервер PPTP, после чего в настройках появится вкладка Сервер VPN

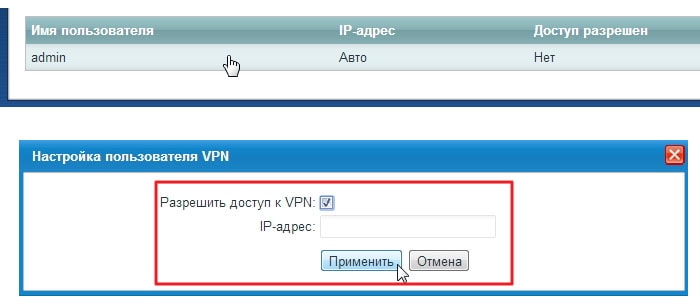

Для нормального соединения со встроенным pptp сервером нужно указать соответствующие настройки в учетной записи всех пользователей локальной сети.

На сегодняшний день частными виртуальными сетями, обозначаемыми как VPN, что в расшифровке означает , никого не удивишь. Однако далеко не каждый пользователь той же «семерки» знает, как это все работает. Давайте посмотрим, что собой представляет VPN-сервер на Windows 7, как его установить и настроить при помощи собственных средств и сторонних программ.

Что такое VPN?

Начнем с азов. не может обойтись без понимания того, что он на самом деле собой представляет. По всей видимости, далеко не каждый юзер сталкивается с подобной проблемой и до конца осознает, какая это штука.

А виртуальный сервер - это именно то средство, которое позволяет создавать независимые частные сети на основе подключения к интернету, как если бы несколько компьютерных терминалов, ноутбуков или даже мобильных устройств были объединены между собой посредством кабелей. Но только в данном случае речь идет о кабелях виртуальных.

Для чего нужен VPN-сервер?

Преимущества данной технологии многим кажутся шагом назад в плане безопасности подключения и передачи данных, однако виртуальная сеть зачастую защищена намного сильнее, нежели обычная «локалка».

К тому же при использовании VPN-подключения пользователь получает возможность обмена данными между отдельными терминалами, которые разбросаны по всему миру. Да-да! Технология подключения VPN-сервера такова, что в виртуальную сеть можно объединить компьютеры или мобильные девайсы, независимо от их географического положения.

Ну а для геймеров это вообще находка. Представьте себе, что после создания VPN-сервера можно будет запросто пройти какую-нибудь командную «бродилку» по типу Counter Strike в команде с игроками, например, из Бразилии. А ведь для того, чтобы это стало возможным, и потребуются теоретические знания о Теперь разберемся, что собой представляет создание и настройка VPN-сервера Windows 7, более подробно.

При этом стоит обратить внимание на несколько обязательных условий, без понимания которых весь процесс создания виртуального сервера просто не будет иметь смысла.

VPN-сервер на Windows 7: на что стоит обратить внимание?

Прежде всего каждый пользователь, занимающийся созданием виртуального сервера на домашнем терминале, должен четко осознавать, что в Windows 7 имеются некоторые ограничения по подключению. Дело в том, что к созданному серверу в одном сеансе связи может подключиться только один юзер. И обойти это препятствие собственными средствами системы невозможно.

В принципе, как вариант, можно использовать установку специального (но неофициального) патча, который поможет устранить проблему. С другой стороны, если подходить к решению вопроса создания нормального работоспособного VPN-сервера с точки зрения лицензирования Windows, то лучше использовать «семерку» именно серверной версии (Windows Server). Мало кто знает, но именно для Windows 7 такая версия тоже есть.

Создание VPN-сервера средствами Windows: настройки роутера

Теперь, после описания всех начальных понятий и вопросов, можно приступать к созданию сервера непосредственно. В качестве примера рассмотрим начальную настройку, которую требуют устройства Zyxel Keenetic. VPN-сервер в случае использования таких устройств достаточно сильно отличается своими настройками (особенно в случае без предустановленной микропрограммы NDMS).

Тут загвоздка в том, что основной для всех систем протокол PPTE в данном случае представлен в измененном виде MPTE, что делает невозможным одновременный доступ к серверу несколькими пользователями. Микропрограмма позволяет обойти эту проблему. После ее инсталляции доступ гарантируется на уровне десятка одновременно подключенных юзеров.

После инсталляции программы в разделе центра приложений должен появиться компонент сервера VPN, где нужно будет настроить "Интернет-центр Keenetic", который впоследствии будет отвечать за доступ и пул IP-адресов, предоставляемых в данный момент клиентам, использующим протокол PPTE.

Что самое интересное, при этом допустимо пересечение адресов с 24-битной маской. То есть при задании диапазона, например, 192.168.0.10 - 192.168.0.20 адрес VPN-сервера при однократном подключении клиентской машины для параметра Home может иметь значение 192.168.0.51.

Но и это еще не все. VPN-сервер на роутере (в нашем случае Zyxel) подразумевает доступ исключительно через учетную запись Keenetic. Для активации такого доступа нужно разрешить пользователю доступ к VPN. Делается это кликом на «учетке» с последующей установкой галочки в соответствующем поле.

Еще один плюс такого подключения состоит в том, что один логин и пароль можно использовать для нескольких клиентских записей, по которым будет осуществляться доступ к Keenetic VPN-серверу. Обратим внимание и еще на одну особенность такого подключения. Она заключается в том, что созданный на основе Zyxel VPN-сервер способен осуществлять доступ не только к внутренним локальным, но и к внешним сетям. Таким образом можно получить удаленный доступ к любой клиентской машине, подключенной посредством учетной записи Keenetic.

Первые шаги

Теперь вопрос, как настроить VPN-сервер на роутере, оставим в стороне и перейдем непосредственно к самой «операционке».

Для начала потребуется использовать раздел центра управления сетями и общим доступом, расположенный в стандартной «Панели управления». В верхнем меню следует выбрать раздел «Файл» (если таковой не отображается, нажать клавишу Alt), после чего кликнуть на строке нового входящего соединения.

После этого нужно использовать добавление нового пользователя, которому по умолчанию будет присвоено имя Vpnuser. Далее заполняем все необходимые поля (полное имя можно оставить пустым, поскольку это никак не влияет на подключение), а затем вводим пароль и подтверждение (должно быть полное совпадение). Если нужно еще добавить юзеров, повторяем вышеописанную процедуру.

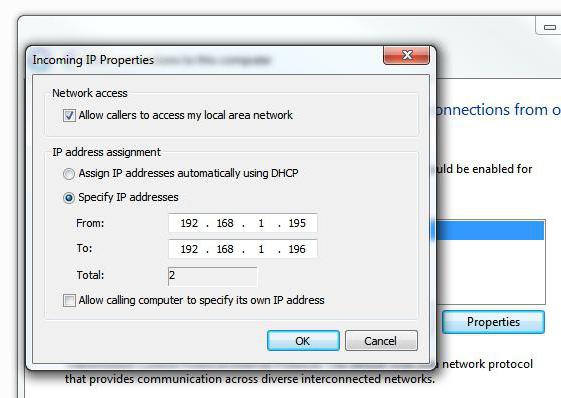

Теперь в новом окне нужно указать тип доступа через интернет, после чего можно переходить к одному из самых главных шагов, а именно - к настройке протокола TCP/IP, поскольку VPN-сервер на Windows без таких корректно заданных параметров работать просто не будет.

Настройка протокола IPv4

В принципе, в большинстве случаев используется именно эта версия протокола, поскольку IPv6 поддерживается далеко не всеми провайдерами. Если же поддержка все-таки есть, настройка версий 4 и 6 особо отличаться не будет.

Итак, в свойствах протокола сначала следует использовать пункт разрешения доступа звонящим к локальной сети, после чего выбрать указание IP-адреса явным образом и прописать необходимый диапазон. Делается это для того, чтобы в дальнейшем можно было подключить несколько пользователей одновременно. По окончании процедуры просто жмем кнопку «OK». Все - сервер создан. Но этим дело не ограничивается. Еще нужно настроить VPN-сервер на клиентских терминалах, чтобы они получили доступ.

Настройка клиентских машин

Теперь на компьютерном терминале, с которого предполагается произвести подключение к виртуальному серверу, в «Панели управления» нужно использовать настройки центра управления сетями и общим доступом, где выбирается новое подключение, после активации которого запустится «Мастер». Далее выбирается тип подключения к рабочему месту, а затем - использование существующего подключения к VPN.

Теперь самый важный момент - адрес VPN-сервера. В данном случае можно использовать адрес, просмотренный на самом сервере, или ввести доменное имя. Чтобы особо не растрачивать время на настройку, предложение о немедленном подключении можно пропустить.

Теперь остается ввести логин и пароль, которые были указаны при создании VPN-сервера, а опциально - указать сохранение данных для последующего входа. На этом процедура завершается. Если сервер находится в активном состоянии, можно произвести подключение к виртуальной сети.

Параметры межсетевых экранов

Но даже если все сделано правильно, иногда могут возникать некоторые проблемы. Зачастую такое соединение может блокироваться, как ни странно это звучит, собственными средствами Windows, точнее, встроенным брэндмауэром (файрволлом), относящимся к системе безопасности.

Чтобы избежать проблем, нужно в том же центре управления сетями найти значки подключения. Для клиента это RAS, для сервера - VPN. Остается только при клике на параметре на обоих терминалах указать тип доступа в виде домашней сети. Вот и все.

Проброс портов

С портами дело сложнее. Проблема относится в основном к ADSL-модемам, которые попросту не способны открывать нужные VPN-порты. Настраивать эти параметры нужно вручную.

Тут снова придется обратиться к Как правило, инструкция по VPN-подключению есть в документации к самому устройству. Здесь стоит отметить, что Windows-системы используют TCP со значением 1723. Если имеется возможность отключения блокировки GRE, ее желательно задействовать.

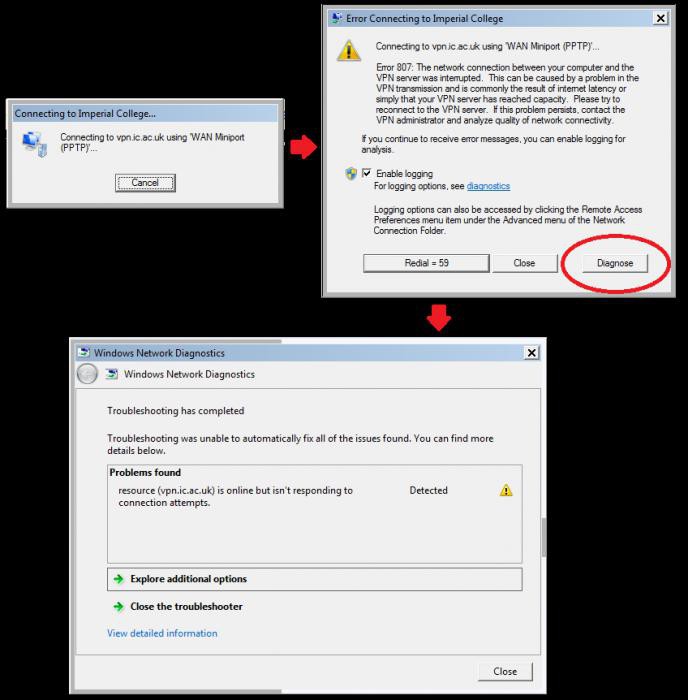

Ошибка 807

Естественно, теперь можно перестраивать параметры созданного VPN-сервера, однако, как считается, настоящим бичом абсолютно всех юзеров, которые сталкиваются с созданием подключений такого типа впервые, является возникновение ошибки под номером 807.

Чтобы от нее избавиться, следует для начала убедиться в правильности заполнения полей IP-адреса на клиентской машине и параметров порта непосредственно на сервере.

Кроме того, служба удаленного доступа обязательно должна быть активной. Проверить ее состояние можно посредством команды services.msc, вводимой в меню «Выполнить» (Win + R), с последующим выбором раздела маршрутизации и удаленного доступа. Здесь должно быть указано рабочее состояние и автоматический тип доступа.

В крайнем случае, если есть проблемы, можно попытаться подключиться даже к себе самому. Для этого просто создается новое клиентское подключение, где в качестве IP указывается 127.0.0.1.

Если это не помогает, можно обратиться к помощи некоторых интернет-ресурсов вроде portscan.ru, которые способны отслеживать активное внешнее подключение (в поле подключения вводится значение 1723, после чего используется старт проверки). Но, если все сделано правильно, положительный результат не заставит себя ждать. В противном случае придется проверить настройки роутера и виртуального сервера.

Сторонние программы

Конечно, большинству юзеров, далеких от таких настроек, все это может показаться, так сказать, уж слишком доморощенным. Куда уж проще настроить VPN-сервер при помощи специальных автоматизированных программ.

Рассмотрим одну из наиболее популярных. Она называется SecurityKISS. Установить ее проще простого. Далее следует произвести запуск приложения, после чего пользователю будет предложено произвести минимальные начальные настройки и ввести некоторые нужные данные. Потребуется указать собственный IP. Узнать его можно через команду ipconfig, а при нескольких терминалах в сети - ipconfig /all.

Основная рекомендация для данного SecurityKISS-клиента состоит в том, чтобы из предложенного списка серверов выбрать именно тот, который географически расположен наиболее близко к терминалу, с которого предполагается производить подключение. Заметьте, в данном случае речь о создании сервера не идет - подключение можно будет осуществить уже к имеющимся серверам. А это избавляет пользователя от произведения всех тех процедур, которые были описаны выше.

Подключение производится к уже созданному серверу, причем по большому счету, абсолютно без разницы, в какой точке мира он находится. При наличии хорошей высокоскоростной связи даже геоположение не играет существенной роли.

Что в итоге?

В принципе, на этом вопрос создания VPN-сервера можно и закончить. Однако многим пользователям компьютерных систем следует обратить внимание на некоторые незначительные неувязки. Дело в том, что, в зависимости от установленной версии той же «семерки», названия некоторых полей или строк, подлежащих заполнению, могут отличаться в названиях. Кроме того, некоторые «крэкнутые» модификации Windows 7 могут иметь достаточно ограниченные возможности, поскольку для экономии дискового пространства или увеличения производительности в них были отключены те или иные функции. Это как раз-таки и касается элементов управления сетевыми подключениями на глобальном уровне. Не спасет даже наличие прав доступа на уровне суперадминистратора. Более того - в параметрах локальных групповых политик или в системном реестре, который по большому счету их дублирует, ничего толком настроить не получится.

Возвращаясь к вопросу создания VPN-сервера, остается добавить, что эта технология, как ни странно, в большинстве случаев остается невостребованной, разве что пригодится геймерам, которые хотят поиграть с соперником, находящимся от него очень далеко. Системным администраторам, пожалуй, это тоже не пригодится, поскольку само подключение, хоть и использует 128-битную систему шифрования, все равно не застраховано от потерь данных или к виртуальной сети. Так что создавать VPN-сервер или нет - это уже персональное дело.

Впрочем, для систем Windows настройки достаточно сложны, особенно с точки зрения неподготовленного юзера. Для простейшего подключения лучше использовать VPN-клиенты, которые и скачать можно бесплатно, и настроить в автоматическом режиме. Да и проблем с ними возникает намного меньше, чем с изменением конфигурации системы, что чревато глобальным «слетом» при совершении неправильных действий.

Тем не менее информация по этому вопросу должна быть воспринята каждым юзером, ведь знание того, как производится подключение к таким сетям, может в конечном итоге обезопасить их терминалы от проникновения угроз. Иногда при активном интернет-соединении пользователь может даже не подозревать о том, что его машина подключена к сети, а сам он определить уровень риска и безопасности не в состоянии.

Для чего нужен VPN-туннель между двумя роутерами? Чтобы объединить ресурсы локальных сетей в единую сеть. В примере, рассмотренном ниже, используются два обычных роутера, где первый – служит VPN-сервером, второй – клиентом, и создается туннель. При этом, роутер с VPN сервером – должен иметь постоянный IP. Если все, приведенное выше, для вас актуально, дальше — читаем внимательно.

Что мы получим?

Топология соединений – такая:

На схеме, «красный» роутер – это «сервер», а «синий» – «клиент». Вместе — они образуют туннель. Заметим еще раз, что IP-адрес в «глобальной» сети у «сервера» — должен быть постоянным (фиксированным). Протокол VPN, других вариантов – не позволяет. Канал VPN через роутер — «сервер» – идет в Интернет, где его видит роутер-«клиент».

В примере, рассмотренном дальше, внутренний IP первого роутера: 192.168.0.1, адреса всех устройств – отличаются только в последней цифре. Внутренний IP «клиентского» роутера- уже отличается (вместо предпоследнего «0», там – «1»). Соответственно, после «прокладки» туннеля, мы объединим две локальных сети: 192.168.0.хх и 192.168.1.хх.

Теперь – вопросы практические

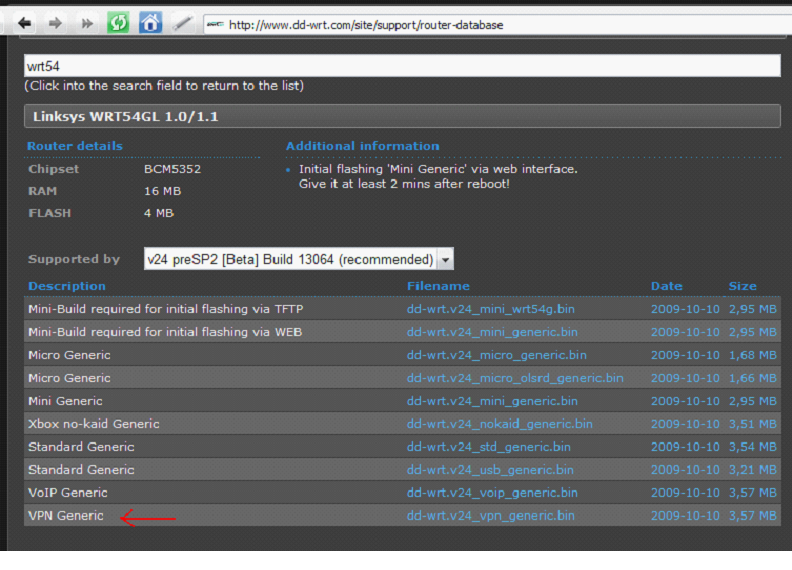

Сразу оговоримся: мы будем использовать «не заводские» прошивки. А именно, это dd-wrt. В качестве «сервера», возьмем WRT54GL от Linksys, он будет работать под управлением v24-vpn-generic:

Установка должна проходить в два этапа (сперва mini-build в качестве «первоначальной» прошивки, затем – собственно, «vpn»).

В качестве роутера «филиала» (то есть, «клиентского» роутера), может быть роутер с прошивкой dd-wrt на ядре 2.6-kernel (в названиях – обозначается «K2.6»). Вообще, прошивка нужна, возможно, и с более старым ядром (со встроенным «open-vpn» — оьязательно).

Примечание: ознакомьтесь с процессом установки данных прошивок! Для разных моделей, действия – будут различны. Рекомендуется только опытным пользователям.

Настроим туннель VPN

Как настроить VPN на роутере – рассматривают во многих обзорах. Там речь идет об оборудовании Cisco и прочем, способном создать «серьезную» сеть. Однако, прошивки dd-wrt позволят нам быстро включить wifi роутер с VPN – сервером (просто, пишется скрипт начальной загрузки).

В прошивке для «сервера», такой, как мы взяли, «open-vpn» — реализован. Vpn-демон, нужно просто включить и настроить скриптом. Чтобы создать туннель, роутер openvpn «с сервером» – нужен только один. А сейчас мы рассмотрим, как настроить VPN-«клиент».

Настройка VPN-клиента

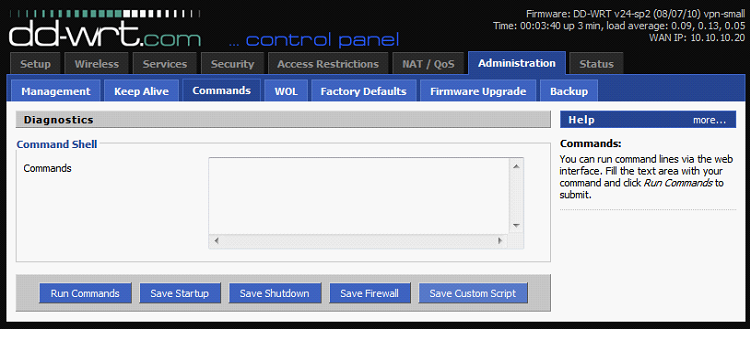

Заходим в web-интерфейс. Вкладка «Administration» -> «Commands», позволяет устанавливать скрипт:

Если нажать «Save Startup» — скрипт будет выполнен при начальной загрузке. А «Save Firewall» — это скрипт «файервола».

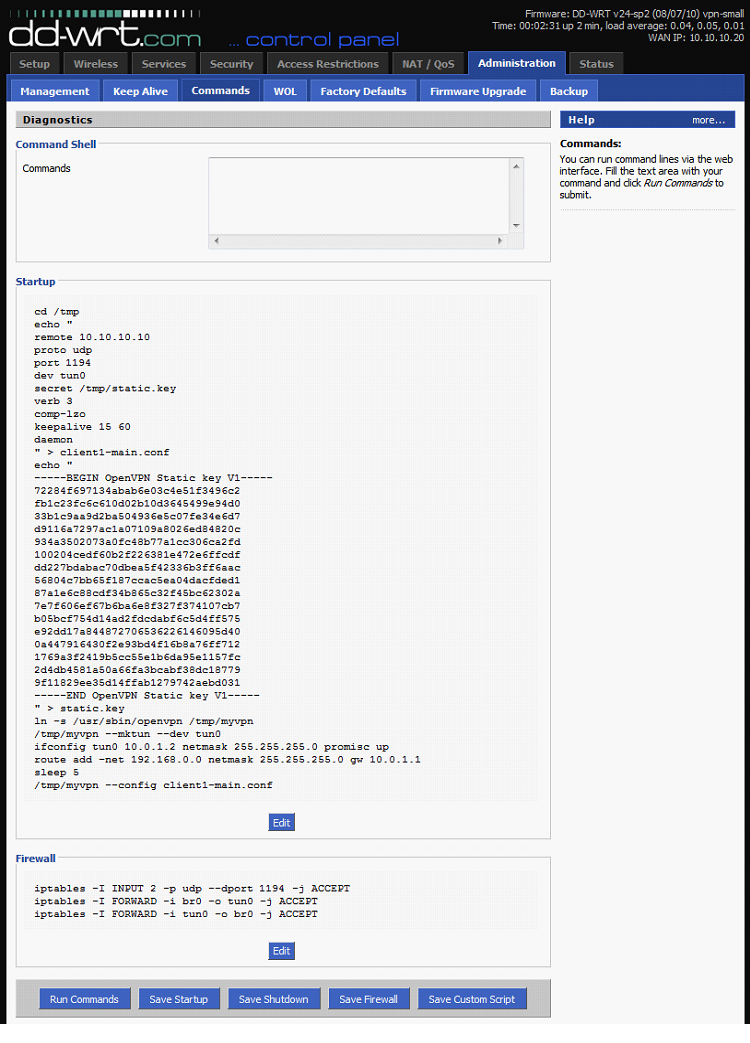

Стартовый скрипт для клиентского роутера:

#перейти в каталог

#начинаем создание файла

remote 10.10.10.10

#первой строкой здесь – соединяемся с «сервером» (мы должны знать его IP)

#выбрали протокол

#и – значение порта (по умолчанию, в open-vpn старых версий — было «5000»)

#внутреннее «имя» устройства-туннеля

secret /tmp/ key.key

#этот файл — будет содержать ключ

#это – чтобы автоматически подключался к «серверу» при обрыве (раз в 15 сек)

» > client1-main.conf

#файлик с конфигурацией — был сохранен

тут должен быть ключ (надо подставить)

#записали файлик с ключом

ln -s /usr/sbin/openvpn /tmp/myvpn

#указали на нужный нам демон (точнее, на файл)

/tmp/myvpn —mktun —dev tun0

#открытие туннеля, настройка

ifconfig tun0 10.0.1.2 netmask 255.255.255.0 promisc up

# значение для IP VPN

route add -net 192.168.0.0 netmask 255.255.255.0 gw 10.0.1.1

#здесь мы объединили две сети

/tmp/myvpn —config client1-main.conf

#применили настройки для tun0-туннеля

На этом – все. И заметим, что «адрес» туннеля – мы придумали сами (с другими IP — не связан никак).

Без скрипта файервола, как мы не старались – работать не будет. А скрипт – следующий:

iptables -I INPUT 2 -p udp —dport 1194 -j ACCEPT

#разрешение на прием

iptables -I FORWARD -i br0 -o tun0 -j ACCEPT

#теперь, полученные из туннеля пакеты (и направленные в него) – файервол «игнорирует»

iptables -I FORWARD -i tun0 -o br0 -j ACCEPT

В результате, страница настроек — выглядит так:

Настройки для «сервера»

Стартовый скрипт «серверной» части «туннеля» – выглядит проще:

Все – то же самое, но без «remote». До строки с «ifconfig».

Эта строка – будет с другим аргументом tun0:

ifconfig tun0 10.0.1.1 netmask 255.255.255.0 promisc up #серверный VPN IP не равен клиентскому

route add -net 192.168.1.0 netmask 255.255.255.0 gw 10.0.1.2

Нажимается «Save Startup». А скрипт файервола – здесь нужен тоже, и он — полностью совпадает с «клиентским».

Настройка VPN через роутер, на этом – завершена. Изменения всех настроек, как и скрипты, вступят в силу после перезагрузки (что касается и «клиентского» роутера»).

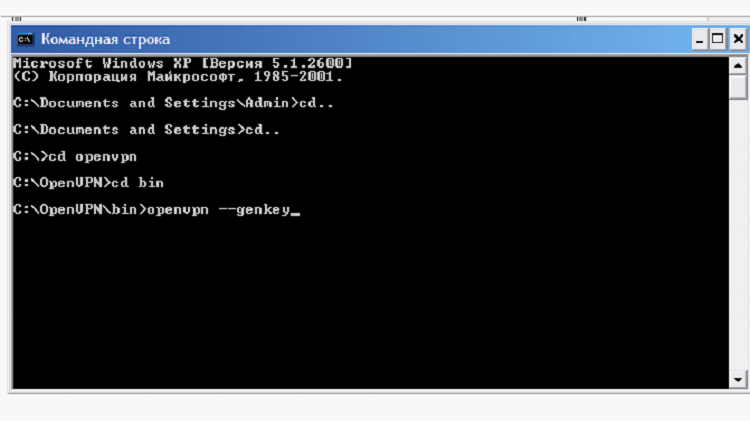

Генерим ключ с помощью OpenVpn

Как видим, настройка роутера VPN (как «сервера», так и «клиента») — оказалась не очень и сложной. В каждом скрипте, в приведенных примерах, мы писали: «здесь должен быть ключ». Разумеется, эту запись, при внесении скрипта в роутер – не нужно копировать.

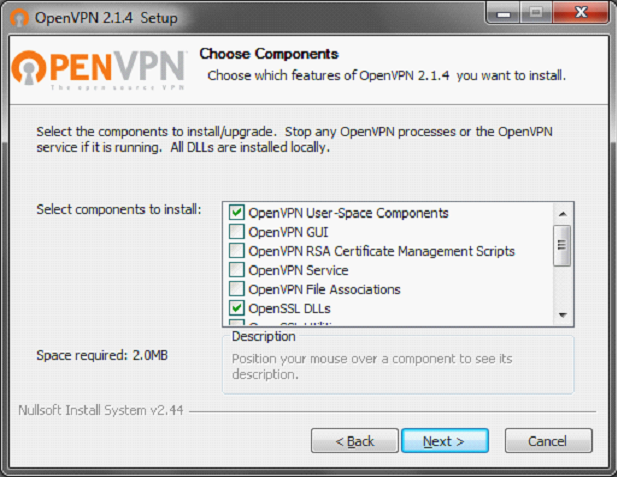

С генерировать ключ VPN, можно программой под Windows. Название – не будет оригинальным, это — программа «OpenVpn».

Скачайте ее с официального сайта (openvpn.net), один exe-файл (приблизительно 5 Мегабайт). Запустите на установку (выбрав галочки, как на рисунке).

Для генерации файла с ключом, в Windows-консоли, вы наберете: openvpn.exe —genkey —secret key.txt. Примечание: предварительно, командой «cd», надо зайти в папку этой программы (затем – в папку /bin).

Ключ VPN – появится в созданном текстовом файле. Его «содержимое», вы копируете в каждый скрипт (ключ – один для «клиента» и «сервера»).

Результаты ваших действий

Каждый роутер с VPN – сервисом (будь это «сервер», или «клиент») – продолжает быть «роутером». Он — раздает сеть wi-fi, и т.д. Смысл «туннеля» — в «объединении» (все IP-адреса первой «локалки» – станут видимыми из другой, и обратно).

Конечно, все это – мы не придумали сами. Исходник статьи (на английском, но там — много лишнего) – взят с адреса: www.tux89.com/reseau/installation-de-openvpn-serveur-sur-le-routeur-dd-wrt/?lang=en.

Тесты скорости – демонстрируют, что канал VPN работает не так уж и быстро. Скорость доступа (между сетями), имеет границу в 5-6 Мбит/с. Возможно, сказались характеристики роутера Linksys (ведь Linksys WRT – являются «прародителями» dd-wrt). Любой современны D Link VPN роутер в качестве «сервера» — использовать с dd-wrt не удастся. Для dir-620, к примеру, подходит прошивка dd-wrt «от Asus RT-N13U B1». Но в этой прошивке, «open-wrt» — не предусмотрено. На более сильном железе, с прошивками «K2.6»-версий – результаты должны быть другими. Хотя, скорости в 3-5 Мегабит/с вполне хватит, если передавать небольшие файлы и данные.

Помните: установка «альтернативных» прошивок – лишает гарантии.

Если локальных сетей – больше двух

В этом случае, смысл – будет тот же. Взяв один «сервер», и n-1 роутер-«клиент» VPN, можно объединить n сетей. Будет проложен ровно «n-1» VPN-туннель, и по идее, вся «маршрутизация» — будет идти через «сервер» (а как же еще). Избежать серьезной нагрузки на «сервер», в этом случае – не удается. Для «домашнего» роутера – это будет приемлемо вряд ли (ну, максимум – 2-3 сети).

При добавлении нового «роутера» (то есть, локальной сети «n+1»), нужно вносить изменения в «серверный» скрипт. Такая настройка – для опытных администраторов.

Беспроводная акустика JBL GO Black (JBLGOBLK) - Отзывы Внешний вид и элементы управления

Беспроводная акустика JBL GO Black (JBLGOBLK) - Отзывы Внешний вид и элементы управления Виртуальный компьютерный музей Dx связь

Виртуальный компьютерный музей Dx связь Как шифровалась связь: технологии защиты в годы войны Вч связь по линиям электропередачи

Как шифровалась связь: технологии защиты в годы войны Вч связь по линиям электропередачи Почему возникает ошибка "Использование модальных окон в данном режиме запрещено"?

Почему возникает ошибка "Использование модальных окон в данном режиме запрещено"?